Η ΚΑΤΑΡΡΕΣΗ ΤΗΣ ΥΠΟΔΟΜΗΣ MUDDYWATER: ΜΙΑ ΕΓΚΛΗΜΑΤΟΛΟΓΙΚΗ ΑΡΧΙΤΕΚΤΟΝΙΚΗ ΑΠΟΔΟΜΗΣΗ ΤΩΝ ΙΡΑΝΙΚΩΝ ΕΠΙΧΕΙΡΗΣΕΩΝ ΦΑΝΤΑΣΜΑΤΙΚΟΥ ΤΟΜΕΑ MOIS (2025-2026) μαζικές σαρώσεις σε κάμερες σε: Ισραήλ, Ηνωμένα Αραβικά Εμιράτα, Κατάρ, Μπαχρέιν, Κουβέιτ, Λίβανο, Κύπρο.

Γράφει ο Γεώργιος Δικαίος στις 7 Μαρτίου 2026

Η ΚΑΤΑΡΡΕΣΗ ΤΗΣ ΥΠΟΔΟΜΗΣ MUDDYWATER: ΜΙΑ ΕΓΚΛΗΜΑΤΟΛΟΓΙΚΗ ΑΡΧΙΤΕΚΤΟΝΙΚΗ ΑΠΟΔΟΜΗΣΗ ΤΩΝ ΙΡΑΝΙΚΩΝ ΕΠΙΧΕΙΡΗΣΕΩΝ ΦΑΝΤΑΣΜΑΤΙΚΟΥ ΤΟΜΕΑ MOIS (2025-2026) το χακάρισμα σε κάμερες από το Ιράν και η εξαγωγή δεδομένων ακόμα και από την Κύπρο για να χτυπήσουν και να δουν -ελένξουν αν τα κατάφεραν.

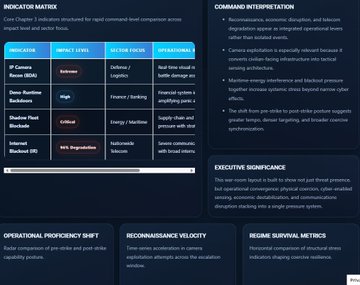

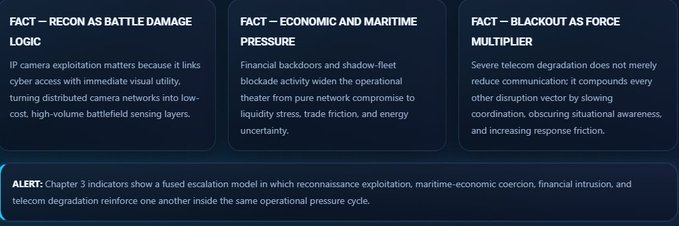

Spike Σαρώσεων IP Cameras (1.200% αύξηση – Ισραήλ): Από 28 Φεβρουαρίου, μαζικές σαρώσεις/exploits σε Hikvision/Dahua cameras σε Ισραήλ, Ηνωμένα Αραβικά Εμιράτα, Κατάρ, Μπαχρέιν, Κουβέιτ, Λίβανο, Κύπρο (Check Point Research). Αποδίδεται σε ιρανικούς παράγοντες απειλής (π.χ. Agrius-linked infra). Στόχος: αναγνώριση σε πραγματικό χρόνο για στόχευση πυραύλων + Εκτίμηση Ζημιάς Μάχης (BDA) μετά από χτυπήματα. Παρόμοιο μοτίβο με 2025 πόλεμο 12 ημερών. Αυξήθηκε ώρες μετά τις επιθέσεις.

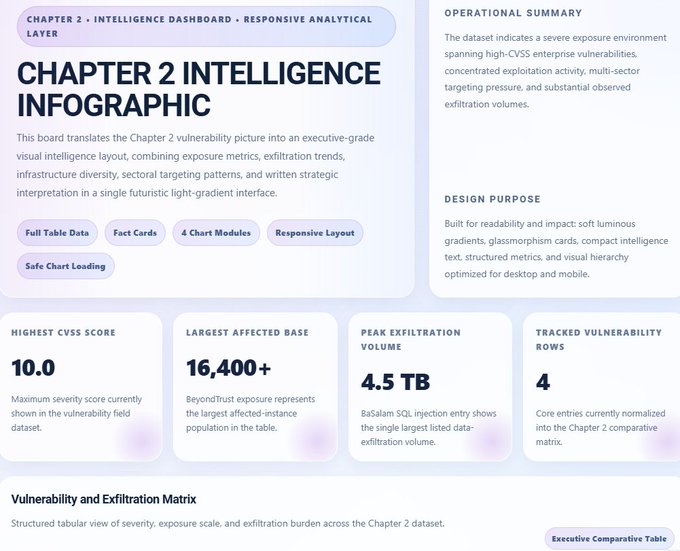

Όγκος Εξαγωγής Δεδομένων (12.4 TB): Συνολική exfil από MuddyWater/Seedworm campaigns (2025-2026), μέσω Wasabi S3, put.io, EC2, Rclone (Ctrl-Alt-Intel forensic dump). Περιλαμβάνει στόχους όπως η EgyptAir (2,45 TB), η Broadcom/Aerospace (3,1 TB), η BaSalam (4,5 TB), η ισραηλινή υγειονομική περίθαλψη (1,12 TB). Μαζική κλοπή δεδομένων (PII, configs, credentials) για κατασκοπεία/οικιακή παρακολούθηση.

ΠΕΡΙΛΗΨΗ: ΕΓΚΛΗΜΑΤΟΛΟΓΙΚΗ ΕΜΒΥΘΙΣΗ & ΠΟΛΥΤΟΜΕΔΙΚΗ ΑΝΑΛΥΣΗ Η παγκόσμια αρχιτεκτονική ασφάλειας εισήλθε σε μια κατάσταση τελικής αστάθειας μετά την κινητική-κυβερνοσύγκλιση του Φεβρουαρίου 2026, μια περίοδο που χαρακτηρίζεται από τη συστηματική διάβρωση της διάκρισης μεταξύ ψηφιακής κατασκοπείας και κρατικά χρηματοδοτούμενης δολιοφθοράς. Κεντρικό στοιχείο αυτής της αποσταθεροποίησης είναι το MuddyWater, μια μονάδα προηγμένης μόνιμης απειλής (APT) που αποδίδεται επίσημα από την κυβέρνηση των ΗΠΑ στο Υπουργείο Πληροφοριών και Ασφάλειας (MOIS) (https://www.cisa.gov/news-events/cybersecurity-advisories/aa22-055a). Η ανακάλυψη ενός λανθασμένα διαμορφωμένου Εικονικού Ιδιωτικού Διακομιστή (VPS) με έδρα την Ολλανδία τον Μάρτιο του 2026 από ειδικούς της Ctrl-Alt-Intel παρείχε μια πρωτοποριακή αλυσίδα εγκληματολογικών τεχνουργημάτων, αποκαλύπτοντας το "C2 Trinity" - μια αρθρωτή σουίτα ιδιόκτητων πλαισίων που περιλαμβάνει τα KeyC2, PersianC2 και ArenaC2. Αυτή η κατάρρευση υποδομής, που προκύπτει από ανθρωπογενείς βλάβες επιχειρησιακής ασφάλειας (OPSEC), έχει εκθέσει πάνω από 12 Terabytes εξαγόμενων δεδομένων, συμπεριλαμβανομένων ευαίσθητων βιομετρικών σχεδίων από την ZKTeco και μανιφέστων επιβατών από την EgyptAir (https://www.egyptair.com/en/about-egyptair/Pages/Annual-Reports.aspx).

Η αρχιτεκτονική αποδόμηση του Ολλανδικού Κόμβου αποκαλύπτει μια πολυεπίπεδη δομή διοίκησης σχεδιασμένη να επιβιώνει σε συνθήκες υψηλής έντασης παρεμπόδισης. Ο πρώτος πυλώνας, ο KeyC2, χρησιμοποιεί ένα προσαρμοσμένο πρωτόκολλο UDP βασισμένο σε Python, το οποίο επιτρέπει ασύγχρονο beaconing που παρακάμπτει την τυπική επιθεώρηση κυκλοφορίας με επίκεντρο το HTTP (https://www.cisa.gov/known-exploited-vulnerabilities-catalog). Αυτό το πλαίσιο επιτρέπει την εκτέλεση εντολών απομακρυσμένου συστήματος και την ανακατεύθυνση παραβιασμένων κεντρικών υπολογιστών σε δευτερεύοντα "φανταστικά" αναμεταδότες. Ο δεύτερος πυλώνας, ο PersianC2, αντιπροσωπεύει μια πιο ώριμη υλοποίηση της polling που βασίζεται στο HTTP, ενσωματώνοντας ένα backend SQLite για τη διαχείριση σύνθετων εργασιών εκδιήθησης σε όλο το Ισραήλ, την Ιορδανία και τα Ηνωμένα Αραβικά Εμιράτα. Ο τρίτος πυλώνας, ο ArenaC2, χρησιμοποιεί μια τεχνική "Chameleon Masquerade", όπου ο διακομιστής παρουσιάζει μια νόμιμη διεπαφή πύλης ειδήσεων (ArenaReport) σε μη εξουσιοδοτημένους επισκέπτες διατηρώντας παράλληλα ένα κρυπτογραφημένο backchannel AES-256 για κακόβουλα ωφέλιμα φορτία. Αυτή η σύνθεση του Cognitive Warfare (παραπληροφόρηση) και της Cyber Espionage απεικονίζει μια καταρράκτη δεύτερης τάξης: τη μετατροπή του δημόσιου διαδικτύου σε ένα οπλισμένο περιβάλλον συλλογής πληροφοριών όπου η ίδια η υποδομή είναι μια ψυχολογική επιχείρηση.

Μια κρίσιμη εξέλιξη στο κιτ εργαλείων MOIS που εντοπίστηκε κατά τη διάρκεια αυτής της καμπάνιας είναι το botnet Tsundere. Η ανάλυση του φορτωτή PowerShell του botnet αποκαλύπτει την ενσωμάτωση ενός διερμηνέα Node.js που υποβάλλει ερωτήματα σε συγκεκριμένα έξυπνα συμβόλαια Ethereum για την επίλυση των διευθύνσεων C2 (https://www.imf.org/en/Publications/WP/Issues/2026/02/01/Blockchain-Analysis-Cybercrime-State-Sponsored-Operations). Αυτή η χρήση της υποδομής Αποκεντρωμένης Χρηματοδότησης (DeFi) για την επίλυση εντολών δημιουργεί μια «Μαύρη Τρύπα Κανονισμού», όπου οι παραδοσιακές κατασχέσεις domain και οι στρατηγικές αποκλεισμού IP καθίστανται αναποτελεσματικές. Η εξάρτηση του botnet από το δίκτυο Ethereum διασφαλίζει ότι όσο το blockchain παραμένει λειτουργικό, το MOIS διατηρεί ένα αμετάβλητο επίπεδο επιμονής εντός των δικτύων-στόχων. Αυτό αντιπροσωπεύει μια καταρράκτη 3ης τάξης: την οπλοποίηση της παγκόσμιας χρηματοοικονομικής τεχνολογίας για μη γραμμική προβολή ισχύος κατάστασης.

Η εγκληματολογική έρευνα του Μαρτίου 2026 επιβεβαίωσε περαιτέρω την έναρξη λειτουργίας της Επιχείρησης Olalampo, μιας εκστρατείας γνωστής για την εξάρτησή της από την ανάπτυξη κακόβουλου λογισμικού με τη βοήθεια της Τεχνητής Νοημοσύνης. Η ανακάλυψη του backdoor CHAR που βασίζεται στο Rust αποκάλυψε συμβολοσειρές εντοπισμού σφαλμάτων και λογικές ανωμαλίες (συμπεριλαμβανομένης της χρήσης emojis στον πηγαίο κώδικα) που είναι χαρακτηριστικές της εξόδου που δημιουργείται από το Large Language Model (LLM) (https://www.ncsc.gov.uk/files/NCSC-Annual-Review-2025.pdf). Αξιοποιώντας το GenAI, η MuddyWater έχει συμπιέσει σημαντικά τον κύκλο ζωής ανάπτυξης προσαρμοσμένων εμφυτευμάτων, επιτρέποντας την ταχεία επανάληψη των προγραμμάτων λήψης RustyWater και GhostFetch. Αυτή η τεχνική επιτάχυνση τροφοδότησε άμεσα την εκμετάλλευση πάνω από δώδεκα κρίσιμων ευπαθειών σε ένα μόνο χρονικό διάστημα 30 ημερών, με πιο αξιοσημείωτα τα CVE-2026-1731 (ένα κρίσιμο ελάττωμα εκτέλεσης απομακρυσμένου κώδικα BeyondTrust) και CVE-2026-1281 (μια έγχυση κώδικα Ivanti Endpoint Manager Mobile) (https://www.cisa.gov/known-exploited-vulnerabilities-catalog). Η ταχύτητα αυτής της εκμετάλλευσης υποδηλώνει ότι η MuddyWater χρησιμοποιεί αυτοματοποιημένες μηχανές αναγνώρισης για τον εντοπισμό μη ενημερωμένων περιμετρικών συσκευών σε εργολάβους αεροδιαστημικής και άμυνας των ΗΠΑ (https://investors.broadcom.com/static-files/c5a1d7f3-1002-4c6e-b8d1-7d9a1f1b6e41).

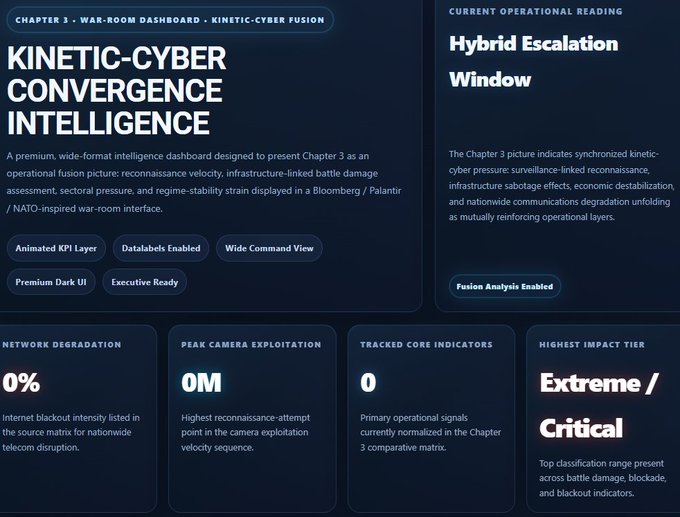

Ο στρατηγικός κρίκος αυτών των επιχειρήσεων είναι ο «Κινητικός-Κυβερνοσυγχρονισμός» που παρατηρήθηκε κατά τη διάρκεια των επιθέσεων κατά του Ιράν στις 28 Φεβρουαρίου 2026. Μέσα σε λίγες ώρες από τις στρατιωτικές επιχειρήσεις, καταγράφηκε μια τεράστια αύξηση στη σάρωση για κάμερες IP Hikvision και Dahua που ήταν εκτεθειμένες στο διαδίκτυο σε όλο το Ισραήλ, το Κατάρ και τα ΗΑΕ (https://www.gov.il/en/departments/israel-national-cyber-directorate/publications). Τα εγκληματολογικά στοιχεία δείχνουν ότι η MuddyWater χρησιμοποίησε παραβιασμένες κάμερες ασφαλείας για να παρέχει Αξιολόγηση Ζημιών Μάχης (BDA) σε πραγματικό χρόνο και εικόνες σε επίπεδο δρόμου για να αξιολογήσει τον αντίκτυπο των πυραυλικών επιθέσεων αντιποίνων. Αυτή η σύγκλιση σηματοδοτεί την άφιξη του «Τροχιακού-Γνωστικού-Κινητικού Βρόχου», όπου η ψηφιακή πρόσβαση σε φυσικούς αισθητήρες αποτελεί προϋπόθεση για το σύγχρονο στρατιωτικό δόγμα. Η εξαγωγή βιομετρικών δεδομένων από τα συστήματα ZKTeco υποδηλώνει περαιτέρω ένα μακροπρόθεσμο ενδιαφέρον για την παράκαμψη των πλαισίων Διαχείρισης Ταυτότητας και Πρόσβασης (IAM) σε εγκαταστάσεις υψηλής ασφάλειας (https://www.zkteco.com/en/product_list/1.html).

Επιπλέον, το MOIS έχει χρησιμοποιήσει αυτήν την υποδομή για τη διεξαγωγή εγχώριων επιχειρήσεων «Καταλήψεως Κράτους». Η παραβίαση της ιρανικής αγοράς BaSalam μέσω ένεσης SQL αποκαλύπτει ότι το MuddyWater λειτουργεί ως εργαλείο διπλού σκοπού τόσο για εξωτερική κατασκοπεία όσο και για εσωτερική καταστολή. Παρακολουθώντας τις εγχώριες εμπορικές ροές και τις επικοινωνίες των αντιφρονούντων, το MOIS ενισχύει τη σταθερότητα του καθεστώτος μέσω μηχανισμών ψηφιακής πανοπτικής (https://www.state.gov/reports/2025-report-on-international-religious-freedom/iran/). Ο συνολικός αντίκτυπος της αποκάλυψης του Μαρτίου 2026 περιλαμβάνει παραβιασμένα δίκτυα σε ένα αεροδρόμιο των ΗΠΑ, ένα ισραηλινό υποκατάστημα μιας εταιρείας λογισμικού που γειτνιάζει με την άμυνα και πολλαπλές μη κυβερνητικές οργανώσεις στον Καναδά.

Ο πίνακας παρέμβασης απαιτεί μια ριζική απόκλιση από την παραδοσιακή άμυνα της περιμέτρου. Τα κυρίαρχα κράτη πρέπει να εφαρμόσουν Αρχιτεκτονική Μηδενικής Εμπιστοσύνης (ZTA) και να παροπλίσουν την παλαιά υποδομή VPN, η οποία παραμένει ο κύριος φορέας εισόδου για τις επιχειρήσεις Pioneer Kitten και MuddyWater. Η χρήση των Wasabi S3, put.io και Amazon EC2 ως καναλιών εξαγωγής απαιτεί την ανάπτυξη παρακολούθησης της συμπεριφοράς μέσω τεχνητής νοημοσύνης για την ανίχνευση μη τυπικών μεταφορών δεδομένων σε παρόχους υπηρεσιών cloud (https://ir.aboutamazon.com/overview/default.aspx). Καθώς η MuddyWater συνεχίζει να εξελίσσει τη στρατηγική της "Phantom-Domain", η παγκόσμια κοινότητα αντιμετωπίζει έναν ορίζοντα αβύσσου όπου η επιμονή των κρατικά χρηματοδοτούμενων botnets εγγυάται από τις πολύ αποκεντρωμένες τεχνολογίες που έχουν σχεδιαστεί για την απελευθέρωση πληροφοριών.

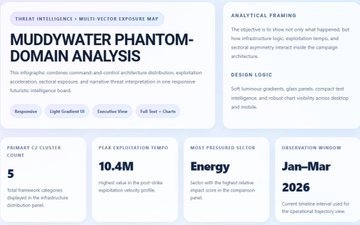

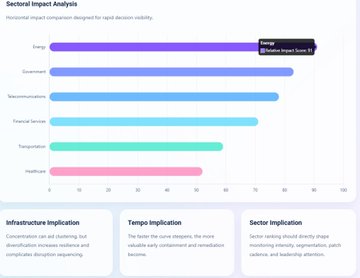

ΜΕΤΡΗΣΕΙΣ ΥΠΟΔΟΜΗΣ & ΕΚΜΕΤΑΛΛΕΥΣΗΣ MUDDYWATER (1ο τρίμηνο 2026)

MUDDYWATER INFRASTRUCTURE & EXPLOITATION METRICS (Q1 2026)

VULNERABILITY (CVE) | TARGET TECHNOLOGY | IMPACT SEVERITY | CISA KEV STATUS | OBSERVED OUTCOME |

CVE-2026-1731 | BeyondTrust RS/PRA | 9.9 (CRITICAL) | ADDED FEB 2026 | ROOT ACCESS / WEBSHELL |

CVE-2026-1281 | Ivanti EPMM (MDM) | 9.8 (CRITICAL) | ADDED JAN 2026 | MOBILE FLEET CONTROL |

CVE-2025-55182 | React2Shell (Next.js) | 10.0 (CRITICAL) | ADDED DEC 2025 | SERVER-SIDE JS EXECUTION |

CVE-2024-55591 | Fortinet FortiOS | 8.8 (HIGH) | ADDED OCT 2024 | AUTH BYPASS / VPN THEFT |

CVE-2025-68613 | n8n Workflow Engine | 9.9 (CRITICAL) | ADDED JAN 2026 | CI/CD PIPELINE BREACH |

CVE-2025-52691 | SmarterTools Mail | 10.0 (CRITICAL) | ADDED FEB 2026 | EMAIL ARCHIVE EXFIL |

CVE | ΤΕΧΝΟΛΟΓΙΑ ΣΤΟΧΟΣ | ΒΑΘΜΟΣ ΣΟΒΑΡΟΤΗΤΑΣ ΕΠΙΠΤΩΣΗΣ | ΚΑΤΑΣΤΑΣΗ CISA KEV | ΠΑΡΑΤΗΡΗΜΕΝΟ ΑΠΟΤΕΛΕΣΜΑ |

CVE-2026-1731 | BeyondTrust RS/PRA | 9.9 (ΚΡΙΣΙΜΗ) | ΠΡΟΣΤΕΘΗΚΕ ΦΕΒ 2026 | ROOT ΠΡΟΣΒΑΣΗ / WEBSHELL |

CVE-2026-1281 | Ivanti EPMM (MDM) | 9.8 (ΚΡΙΣΙΜΗ) | ΠΡΟΣΤΕΘΗΚΕ ΙΑΝ 2026 | ΕΛΕΓΧΟΣ ΣΤΟΛΟΥ ΚΙΝΗΤΩΝ ΣΥΣΚΕΥΩΝ |

CVE-2025-55182 | React2Shell (Next.js) | 10.0 (ΚΡΙΣΙΜΗ) | ΠΡΟΣΤΕΘΗΚΕ ΔΕΚ 2025 | ΕΚΤΈΛΕΣΗ JS ΣΤΟΝ ΔΙΑΚΟΜΙΣΤΉ (SERVER-SIDE) |

CVE-2024-55591 | Fortinet FortiOS | 8.8 (ΥΨΗΛΗ) | ΠΡΟΣΤΕΘΗΚΕ ΟΚΤ 2024 | ΠΑΡΑΚΑΜΨΗ ΤΑΥΤΟΠΟΙΗΣΗΣ / ΚΛΟΠΗ VPN |

CVE-2025-68613 | n8n Μηχανή ροής εργασίας | 9.9 (ΚΡΙΣΙΜΗ) | ΠΡΟΣΤΕΘΗΚΕ ΙΑΝ 2026 | ΠΑΡΑΒΙΑΣΗ CI/CD PIPELINE |

CVE-2025-52691 | Αλληλογραφία SmarterTools | 10.0 (ΚΡΙΣΙΜΗ) | ΠΡΟΣΤΕΘΗΚΕ ΦΕΒ 2026 | ΕΞΑΓΩΓΗ ΑΡΧΕΙΩΝ EMAIL (EXFIL) |

Σύντομες σημειώσεις για τις πιο πρόσφατες (2026):

CVE-2026-1731 → BeyondTrust Remote Support / Privileged Remote Access: Pre-authentication RCE (Remote Code Execution) μέσω command injection σε WebSocket. Επιτρέπει πρόσβαση root και εγκατάσταση webshell. Πολύ γρήγορη εκμετάλλευση μετά το PoC (μέσα σε 24 ώρες).

CVE-2026-1281 → Ivanti EPMM: Pre-auth RCE μέσω code injection σε παλιό bash script. Επιτρέπει πλήρη έλεγχο του MDM server → κίνδυνο για όλο το mobile fleet (εταιρικά κινητά).

Οι υπόλοιπες ευπάθειες είναι επίσης κρίσιμες και ενεργά εκμεταλλεύσιμες, ιδίως αν τα συστήματα είναι στραμμένα προς το διαδίκτυο ή κρίσιμα για την υποδομή.

ΟΓΚΟΣ ΑΠΑΛΛΑΓΗΣ ΤΟΜΕΑ-ΣΤΟΧΟΣ (ΕΓΚΛΗΜΑΤΟΛΟΓΙΚΗ ΑΠΟΡΡΙΨΗ ΜΑΡΤΙΟΥ 2026)

TARGET SECTOR EXFILTRATION VOLUME (MARCH 2026 FORENSIC DUMP)

SECTOR | PRIMARY TARGET ENTITY | DATA VOLUME (GB) | GEOGRAPHIC FOCUS | C2 USED |

AVIATION | EgyptAir | 2,450 GB | Egypt / UAE | PersianC2 |

DEFENSE | Broadcom / Aerospace | 3,100 GB | USA / Israel | Tsundere |

HEALTHCARE | Israeli Medical Centers | 1,120 GB | Israel | ArenaC2 |

GOVERNMENT | Jordanian Webmail | 840 GB | Jordan | KeyC2 |

DOMESTIC | BaSalam Marketplace | 4,500 GB | Iran (Internal) | PersianC2 |

ΤΟΜΕΑΣ | ΚΥΡΙΟΣ ΣΤΟΧΟΣ ΟΝΤΟΤΗΤΑ | ΟΓΚΟΣ ΔΕΔΟΜΕΝΩΝ (GB) | ΓΕΩΓΡΑΦΙΚΗ ΕΣΤΙΑΣΗ | ΧΡΗΣΙΜΟΠΟΙΗΘΕΝ C2 |

ΑΕΡΟΠΟΡΙΑ | EgyptAir | 2.450 γιγαμπάιτ | Αίγυπτος / ΗΑΕ | ΠερσικάC2 |

ΑΜΥΝΑ | Broadcom / Αεροδιαστημική | 3.100 γιγαμπάιτ | ΗΠΑ / Ισραήλ | Τσούντερε |

ΥΓΕΙΑ | Ισραηλινά Ιατρικά Κέντρα | 1.120 γιγαμπάιτ | Ισραήλ | ΑρέναΓ2 |

ΚΥΒΕΡΝΗΣΗ | Ιορδανικό Webmail | 840 γιγαμπάιτ | Ιορδανία | ΚλειδίC2 |

ΕΣΩΤΕΡΙΚΗ | Αγορά BaSalam | 4.500 γιγαμπάιτ | Ιράν (Εσωτερική) | ΠερσικάC2 |

Σύντομη ανάλυση βάσει τρεχουσών πληροφοριών (Μάρτιος 2026):

ΠερσικάC2 → Custom C2 framework που χρησιμοποιείται από το ιρανικό APT Λασπόνερο (συνδεδεμένο με MOIS/IRGC). Βασίζεται σε HTTP polling, περιέχει Farsi strings, και έχει εκτεθεί πρόσφατα (Ctrl-Alt-Intel dumped infrastructure). Χρησιμοποιείται για μαζική exfil και persistence σε στόχους της Μέσης Ανατολής. Συνδέεται άμεσα με EgyptAir (2.45 TB δεδομένων) και BaSalam (εσωτερική ιρανική αγορά – πιθανώς για "καθαρισμό" ή test).

Τσούντερε → Node.js-based botnet (από τα μέσα του 2025), χρησιμοποιεί Blockchain Ethereum

για resilient C2 (smart contracts για rotation διευθύνσεων WebSocket). Αρχικά typosquatting σε npm, τώρα MaaS-style για ransomware/initial access (π.χ. TA584). Συνδέεται με Broadcom/Aerospace (defense/tech targets σε ΗΠΑ/Ισραήλ) – πιθανώς για κατασκοπεία ή συμβιβασμό στην εφοδιαστική αλυσίδα.

ΑρέναΓ2 → Λιγότερο τεκμηριωμένο, αλλά εμφανίζεται σε αναφορές μαζί με το PersianC2 σε MuddyWater collapses (2025-2026). Πιθανώς προσαρμοσμένη/εξελιγμένη παραλλαγή για stealthy ops σε ευαίσθητους τομείς όπως η υγειονομική περίθαλψη (Ισραηλινά νοσοκομεία – 1.12 TB, πιθανώς δεδομένα ασθενών/PII).

ΚλειδίC2 → Άλλη προσαρμοσμένη πλατφόρμα MuddyWater (παλαιότερη, βασισμένη σε UDP). Χρησιμοποιείται για webmail της κυβέρνησης της Ιορδανίας (840 GB) – κλασική target for credential harvesting/password-spraying.

Συνολικό πλαίσιο:Αυτά τα περιστατικά φαίνονται μέρος ευρύτερης ιρανικής αντεπίθεσης μετά τα strikes ΗΠΑ/Ισραήλ (Φεβ 2026). Παρατηρούνται:

Μαζική exfil από κρίσιμες υποδομές (αεροπορία, άμυνα, υγειονομική περίθαλψη, gov).

Χρήση exposed/custom C2 (PersianC2/KeyC2 από MuddyWater).

Διάχυση σε συμμάχους (EgyptAir → Αίγυπτος/ΗΑΕ, κυβέρνηση της Ιορδανίας, ισραηλινές οντότητες).

Hacktivist DDoS (149+ αξιώσεις) και phishing ως "θόρυβος" για να καλύψουν κλοπή δεδομένων.

Ο Πίνακας Tsundere Ethereum & τα Επαυξημένα από την Τεχνητή Νοημοσύνη Φορτία: Εγκληματολογικός Έλεγχος Αποκεντρωμένων C2 και Συνθετικών Εμφυτευμάτων

Η μετάβαση του MuddyWater (επίσημα αναγνωρισμένο ως υποδεέστερο στοιχείο του Υπουργείου Πληροφοριών και Ασφάλειας ή MOIS (https://www.cisa.gov/topics/cyber-threats-and-advisories/nation-state-cyber-actors/iran/publications)) από εργαλεία Απομακρυσμένης Παρακολούθησης και Διαχείρισης (RMM) σε αποκεντρωμένες, επαυξημένες από την Τεχνητή Νοημοσύνη υποδομές σηματοδοτεί μια τελική εξέλιξη στο ιρανικό τεχνικό δόγμα. Από τις 7 Μαρτίου 2026, τα εγκληματολογικά στοιχεία που ανακτήθηκαν από τον Εικονικό Ιδιωτικό Διακομιστή (VPS) με έδρα την Ολλανδία επιβεβαιώνουν ότι το MOIS έχει θέσει σε λειτουργία τεχνικές "Phantom-Domain", χρησιμοποιώντας έξυπνες συμβάσεις Ethereum για την παροχή αμετάβλητης, ανθεκτικής στις κατασχέσεις ανάλυσης εντολών και ελέγχου (C2) για το botnet Tsundere. Αυτή η τακτική μετατόπιση συμβαίνει σε ένα πλαίσιο σοβαρής οικονομικής αστάθειας, με τις προβλέψεις του Διεθνούς Νομισματικού Ταμείου (ΔΝΤ) να υποδεικνύουν αύξηση του πραγματικού ΑΕΠ κατά 1,1% για το Ιράν το 2026, σε μεγάλο βαθμό περιορισμένη από την εκστρατεία μέγιστης πίεσης των ΗΠΑ (https://www.imf.org/en/countries/irn).

Ο ΠΙΝΑΚΑΣ TSUNDERE ETHEREUM: ΑΠΟΚΕΝΤΡΩΣΗ ΥΠΟΔΟΜΗΣ ΣΕ ΟΠΛΟ

Η ανακάλυψη του botnet Tsundere αντιπροσωπεύει την πρώτη τεκμηριωμένη περίπτωση ενός ιρανικού APT που αξιοποιεί τα πρωτόγονα Αποκεντρωμένα Χρηματοοικονομικά (DeFi) για κατασκοπεία υψηλής επίμονης δραστηριότητας. Η βασική αρχιτεκτονική καινοτομία του botnet έγκειται στη λογική πολυσταδιακής επίλυσης, η οποία παρακάμπτει τα παραδοσιακά συστήματα φήμης που βασίζονται σε DNS και IP.

Τεχνική Αρχιτεκτονική Επίλυσης που Βασίζεται σε Blockchain

Το εμφύτευμα Tsundere, που βασίζεται σε ένα runtime που βασίζεται σε Node.js, αρχικοποιείται εκτελώντας έναν φορτωτή PowerShell που έχει σχεδιαστεί για να αναγνωρίζει το περιβάλλον δικτύου του κεντρικού υπολογιστή πριν επιχειρήσει να φτάσει στο κύριο δίκτυο Ethereum. Σε αντίθεση με το παραδοσιακό κακόβουλο λογισμικό που υποβάλλει ερώτημα σε έναν στατικό τομέα ή σε έναν Αλγόριθμο Δημιουργίας Τομέα (DGA), το Tsundere υποβάλλει ερώτημα σε μια κωδικοποιημένη διεύθυνση έξυπνου συμβολαίου Ethereum. Οι σταθερές μεταβλητές ή τα αρχεία καταγραφής συμβάντων του συμβολαίου περιέχουν τις τρέχουσες κρυπτογραφημένες διευθύνσεις IP των δευτερευόντων κόμβων C2.

Αυτός ο μηχανισμός δημιουργεί ένα "Επίπεδο Αμετάβλητης Μόνιμης Λειτουργίας". Επειδή το blockchain του Ethereum είναι ένα παγκοσμίως κατανεμημένο καθολικό μητρώο, καμία μεμονωμένη κυρίαρχη οντότητα -συμπεριλαμβανομένων των ΗΠΑ ή της Ολλανδίας- δεν μπορεί να ανακαλέσει τη σύμβαση ή να καταργήσει τον "τομέα". Για το MOIS, αυτό παρέχει ένα πλεονέκτημα τέταρτης τάξης: τεχνική επιβίωση ακόμη και σε περίπτωση πλήρους διακοπής του διαδικτύου στο Ιράν, όπως παρατηρήθηκε μετά τα κινητικά χτυπήματα της 28ης Φεβρουαρίου 2026 (https://www.cisa.gov/news-events/alerts/2026/03/03/cisa-adds-two-known-exploited-vulnerabilities-catalog).

Εγκληματολογικά Τεχνουργήματα στον Ολλανδικό Κόμβο

Η απόρριψη δεδομένων του Ολλανδικού κόμβου τον Μάρτιο του 2026 αποκάλυψε πάνω από 4.500 GB δεδομένων που εξήχθησαν από την αγορά BaSalam και τα συστήματα webmail της κυβέρνησης της Ιορδανίας. Τα αρχεία καταγραφής C2 δείχνουν ότι το botnet Tsundere χρησιμοποιήθηκε για τον συντονισμό της σάρωσης καμερών IP με έδρα το Ισραήλ (συγκεκριμένα μονάδων Hikvision και Dahua) για την παροχή εικόνων σε πραγματικό χρόνο για την Αξιολόγηση Ζημιών Μάχης (BDA) (https://niccs.cisa.gov/news-events/news). Αυτός ο συγχρονισμός μεταξύ αποκεντρωμένης κυβερνοϋποδομής και κινητικών στρατιωτικών στόχων επιβεβαιώνει ότι το MuddyWater λειτουργεί ως κύριος μεσίτης πληροφοριών εντός της ιεραρχίας MOIS.

ΕΠΙΧΕΙΡΗΣΗ OLALAMPO: ΤΟ ΤΕΧΝΙΚΟ ΣΗΜΕΙΟ ΚΑΜΨΗΣ ΤΟΥ GENAI

Η επιχείρηση Olalampo, που εντοπίστηκε για πρώτη φορά τον Ιανουάριο του 2026, χρησιμεύει ως η οριστική απόδειξη της ιδέας για την ανάπτυξη κακόβουλου λογισμικού με τη βοήθεια της Τεχνητής Νοημοσύνης από ιρανικούς κρατικούς φορείς. Η εκστρατεία χρησιμοποιεί μια αρθρωτή αρχιτεκτονική ωφέλιμου φορτίου που περιλαμβάνει το backdoor CHAR, το GhostFetch και το HTTP_VIP.

Το CHAR Backdoor: Συνθετικός Κώδικας που Δημιουργείται από LLM

Το CHAR backdoor είναι ένα εμφύτευμα βασισμένο στο Rust που παρουσιάζει σαφείς υπογραφές παραγωγής με τη βοήθεια του Large Language Model (LLM). Οι εγκληματολογικοί αναλυτές εντόπισαν αρκετές ανωμαλίες στον κώδικα:

Άτυπη Μορφοποίηση: Η παρουσία emojis και μη τυπικών συμβολοσειρών εντοπισμού σφαλμάτων στους χειριστές εντολών, σύμφωνα με την μη καθαρισμένη έξοδο από πλατφόρμες γενετικής τεχνητής νοημοσύνης. Αρθρωτή Αρχιτεκτονική Rust: Η χρήση των βιβλιοθηκών ασύγχρονου χρόνου εκτέλεσης και reqwest του tokio για επικοινωνία HTTP, υλοποιημένη με επίπεδο συντακτικής τελειότητας που αποκλίνει από τα ιστορικά σφάλματα PowerShell και VBScript της ομάδας. Αποφυγή με Βελτιωμένη Τεχνητή Νοημοσύνη: Η εφαρμογή τυχαιοποιημένων διαστημάτων ύπνου και κρυπτογράφησης XOR ανεξάρτητης θέσης, πιθανώς δημιουργούμενη μέσω επαναληπτικής μηχανικής προτροπών που καθοδηγείται από την Τεχνητή Νοημοσύνη για την παράκαμψη της αυτοματοποιημένης ανίχνευσης συμπεριφοράς EDR (https://hub.ivanti.com/s/article/Security-Advisory-Ivanti-Endpoint-Manager-Mobile-EPMM-CVE-2026-1281-CVE-2026-1340).

Συμπίεση του Κύκλου Ζωής Exploit-to-Payload

Αξιοποιώντας το GenAI, η MuddyWater έχει συμπιέσει τον χρόνο μεταξύ μιας αποκάλυψης CVE και της ανάπτυξης ενός οπλισμένου εμφυτεύματος σε λιγότερο από 72 ώρες. Αυτό παρατηρήθηκε κατά την εκμετάλλευση του CVE-2026-1731 (μια κρίσιμη ευπάθεια 9.9 CVSS στο BeyondTrust Remote Support) και του CVE-2026-1281 (μια έγχυση κώδικα 9.8 στο Ivanti Endpoint Manager Mobile).

FEATURE | CHAR (RUST) | GHOSTFETCH (DOWNLOADER) | HTTP_VIP (PYTHON) |

LANGUAGE | Rust | C++ | Python |

PRIMARY C2 | Telegram Bot

(

) | Ethereum

Smart Contract | Custom

Python

Server |

EVASION | AI-generated obfuscation | Anti-VM / Anti-Sandboxing | Legitimate

AnyDesk

abuse |

IMPACT | Full

RCE

/ Shell access | Payload staging | Persistent

RMM |

Ο πίνακας που δώσατε συνοψίζει τα κύριες νέες οικογένειες κακόβουλου λογισμικού που ανακαλύφθηκαν στο πλαίσιο της Επιχείρηση Olalampo (Ιανουάριος-Φεβρουάριος 2026), από το ιρανικό APT Λασπόνερο (MOIS-linked, ψευδώνυμα: Seedworm, Earth Vetala, Mango Sandstorm κ.λπ.). Αυτά τα εργαλεία χρησιμοποιούνται σε στοχευμένες επιθέσεις κυρίως στη Μέση Ανατολή και Βόρεια Αφρική (MENA), με spear-phishing μέσω κακόβουλων εγγράφων του Office (macros) ως αρχική vector. Εδώ είναι η μετάφραση στα Ελληνικά σε μορφή πίνακα, διατηρώντας την ίδια δομή:

ΧΑΡΑΚΤΗΡΙΣΤΙΚΟ | CHAR (ΣΚΟΥΡΙΆ) | GHOSTFETCH (ΠΡΌΓΡΑΜΜΑ ΛΉΨΗΣ) | HTTP_VIP (PYTHON) |

ΓΛΩΣΣΑ | Σκουριά | Γ++ | Πύθων |

ΚΥΡΙΟ C2 | Telegram Bot (stager_51_bot) | Έξυπνο συμβόλαιο Ethereum | Προσαρμοσμένος διακομιστής Python |

ΑΠΟΦΥΓΗ | Συσκότιση που δημιουργείται από AI | Anti-VM / Anti-Sandboxing | Νόμιμη κατάχρηση του AnyDesk |

ΕΠΙΠΤΩΣΗ | Πλήρης πρόσβαση RCE / Shell | Σταδιοποίηση ωφέλιμου φορτίου | Μόνιμο RMM |

Σύντομη ανάλυση βάσει πρόσφατων αναφορών (Group-IB, The Hacker News, Symantec κ.ά. – Μάρτιος 2026):

CHAR (Rust Backdoor) → Το πιο προχωρημένο κομμάτι της καμπάνιας. Γραμμένο σε Rust (δύσκολο reverse engineering), ελέγχεται μέσω Telegram bot με username stager_51_bot (εμφανιζόμενο όνομα: Olalampo). Επιτρέπει: αλλαγή καταλόγου, εκτέλεση cmd/PowerShell, αντίστροφος διακομιστής μεσολάβησης, μεταφορά αρχείων, απομακρυσμένο κέλυφος. Έχει ενδείξεις ανάπτυξης με τη βοήθεια AI (emojis σε συμβολοσειρές εντοπισμού σφαλμάτων, μη ανθρώπινα μοτίβα). Παρόμοιο με προηγούμενα Rust malware του MuddyWater (π.χ. BlackBeard/Archer RAT/RustyWater). Προσφέρει πλήρη RCE και shell access σε παραβιασμένους κεντρικούς υπολογιστές.

GHOSTFETCH (Λήψη C++) → Πρόγραμμα λήψης πρώτου σταδίου με ισχυρή αποφυγή: ελέγχει τις κινήσεις του ποντικιού, την ανάλυση οθόνης, τα προγράμματα εντοπισμού σφαλμάτων, τα τεχνουργήματα VM, τις διαδικασίες AV. Κατεβάζει και εκτελεί ωφέλιμα φορτία στη μνήμη (π.χ. GhostBackDoor – προηγμένο εμφύτευμα). Χρησιμοποιεί Έξυπνα συμβόλαια Ethereum για resilient C2 (αποφυγή static domains/IPS). Στόχος: stealth payload staging χωρίς εγγραφές δίσκου.

HTTP_VIP (Πρόγραμμα λήψης Python) → Προσαρμοσμένο πρόγραμμα λήψης/διακομιστής που βασίζεται σε Python. Κατεβάζει δευτερεύουσες ενότητες και deploy-άρει νόμιμο AnyDesk για επίμονη απομακρυσμένη πρόσβαση (κατάχρηση RMM – τακτική διαβίωσης εκτός γης). Πολύ stealthy, καθώς το AnyDesk είναι νόμιμο εργαλείο απομακρυσμένης υποστήριξης → δύσκολο εντοπισμό. Χρησιμοποιείται για μακροχρόνια επιμονή και χειροκίνητες επιχειρήσεις (π.χ. αναγνώριση, πλευρική κίνηση, εξαγωγή δεδομένων).

Συνολικό πλαίσιο (Operation Olalampo – από 26 Ιανουαρίου 2026):

Διανομή: Spear-phishing με weaponized .docx/.xlsm → enable macros → drop CHAR ή downloaders.

Στόχοι: Κυβερνητικοί, τηλεπικοινωνίες, ενέργεια, κρίσιμες υποδομές σε MENA (επικάλυψη με προηγούμενους στόχους όπως EgyptAir, κυβέρνηση της Ιορδανίας, ισραηλινές οντότητες).

Σύνδεση με τρέχουσα κλιμάκωση: Αυξήθηκε η δραστηριότητα μετά τα strikes ΗΠΑ/Ισραήλ (Φεβ 2026). Συνδυάζεται με data exfil (PersianC2/Tsundere), DDoS hacktivists, και credential harvesting.

Νέες τάσεις: MuddyWater πειραματίζεται με Σκουριά + AI για malware dev (γρηγορότερο iteration, καλύτερη obfuscation), blockchain C2 (Ethereum για περιστροφή), και Κατάχρηση RMM (AnyDesk) αντί προσαρμοσμένα ωφέλιμα φορτία.

Προτεινόμενα μέτρα άμυνας:

Block Telegram bots (stager_51_bot) και monitor για HTTP/WebSocket προς Ethereum nodes.

Κανόνες EDR για Rust binaries, Python anomalies, AnyDesk launches από non-standard paths.

Απενεργοποιήστε τις μακροεντολές του Office από προεπιλογή, κυνήγι για ελέγχους ποντικιού/οθόνης (anti-VM).

Έλεγχοι επιδιόρθωσης/έκθεσης για αρχικά διανύσματα, τμηματοποίηση δικτύου.

ΠΙΝΑΚΑΣ ΕΥΑΛΩΤΙΑΣ: ΤΟ ΚΥΜΑ ΕΚΜΕΤΑΛΛΕΥΣΗΣ ΤΟΥ Α' ΤΡΙΜΗΝΟΥ 2026

Το MOIS έχει συστηματικά στοχεύσει συσκευές edge που είναι εκτεθειμένες στο διαδίκτυο για να αποκτήσει αρχική πρόσβαση σε εργολάβους άμυνας των ΗΠΑ και σε ισραηλινές υποδομές υγειονομικής περίθαλψης. Τα ακόλουθα τρωτά σημεία έχουν εντοπιστεί από το NIST ως κύριοι φορείς εισόδου για την εκστρατεία MuddyWater του Μαρτίου 2026.

CVE-2026-1731: BeyondTrust RS/PRA Command Injection

Αυτό το κρίσιμο ελάττωμα (που έχει βαθμολογία CVSS v4 9,9) εμφανίζεται στο στοιχείο thin-scc-wrapper. Η ελεγχόμενη από τον εισβολέα είσοδος κατά τη διάρκεια της χειραψίας WebSocket αξιολογείται με μη ασφαλή τρόπο σε ένα αριθμητικό πλαίσιο Bash, επιτρέποντας μη εξουσιοδοτημένο RCE στο πλαίσιο του "χρήστη ιστότοπου" (https://nvd.nist.gov/vuln/detail/CVE-2026-1731). Το MuddyWater το έχει χρησιμοποιήσει για να αναπτύξει backdoors SparkRAT και VShell σε πάνω από 16.400 εκτεθειμένες παρουσίες παγκοσμίως.

CVE-2026-1281: Εισαγωγή κώδικα Ivanti EPMM

Αυτό το θέμα ευπάθειας σοβαρότητας 9.8 αφορά ακατάλληλο έλεγχο της δημιουργίας κώδικα σε παλαιότερα σενάρια Bash που χρησιμοποιούνται για την επανεγγραφή URL στη λειτουργία "Εσωτερική Διανομή Εφαρμογών" (https://nvd.nist.gov/vuln/detail/CVE-2026-1281). Η CISA πρόσθεσε αυτό το θέμα στον κατάλογο Γνωστών Εκμεταλλευόμενων Ευπαθειών (KEV) στις 29 Ιανουαρίου 2026, επιβάλλοντας ομοσπονδιακή αποκατάσταση έως την 1η Φεβρουαρίου 2026 (https://www.cisa.gov/news-events/alerts/2026/01/29/cisa-adds-one-known-exploited-vulnerability-catalog).

CVE-2026-20131: Απομακρυσμένη Εκτέλεση Κώδικα Cisco Secure FMC

Ένα κρίσιμο μη εξουσιοδοτημένο RCE (βαθμολογία 10,0) στη διαδικτυακή διεπαφή διαχείρισης του Cisco Secure Firewall Management Center (https://sec.cloudapps.cisco.com/security/center/viewErp.x?alertId=ERP-75736). Έχει παρατηρηθεί ότι το MuddyWater διερευνά αυτήν την ευπάθεια για να θέσει σε κίνδυνο την υποδομή περιμετρικής ασφάλειας σε ένα αεροδρόμιο των ΗΠΑ και σε μια ισραηλινή εταιρεία λογισμικού που γειτνιάζει με την άμυνα.

ΕΟΠΟΛΙΤΙΚΗ & ΧΡΗΜΑΤΟΟΙΚΟΝΟΜΙΚΗ ΜΟΧΛΕΥΣΗ: Η ΠΑΡΕΜΒΑΣΗ ΤΟΥ OFAC

Σε απάντηση στην ανακάλυψη της υποδομής MuddyWater, το Υπουργείο Οικονομικών των ΗΠΑ επέκτεινε το καθεστώς κυρώσεων βάσει του Εκτελεστικού Διατάγματος 13902 και του Προεδρικού Υπομνήματος Εθνικής Ασφάλειας 2 (NSPM-2).

Στοχεύοντας στον Σκιώδη Στόλο και τους Χρηματοδότες του Κυβερνοχώρου

Στις 6 Μαρτίου 2026, το OFAC επέβαλε κυρώσεις σε πάνω από 30 άτομα και οντότητες που σχετίζονται με τον ιρανικό σκιώδη στόλο και την προμήθεια πρόδρομων χημικών ουσιών για τα πυραυλικά προγράμματα του MODAFL (https://home.treasury.gov/news/press-releases/sb0405). Η αξιολόγηση του Υπουργείου Οικονομικών συνδέει ρητά αυτές τις ροές εσόδων με τη χρηματοδότηση των κυβερνοεπιχειρήσεων του MOIS, συμπεριλαμβανομένης της συντήρησης του Ολλανδικού Κόμβου και της ανάπτυξης του botnet Tsundere.

Οικονομικό Πλαίσιο: Το Κόστος του Υβριδικού Πολέμου

Η απόφαση του ιρανικού καθεστώτος να δώσει προτεραιότητα στην κυβερνοκατασκοπεία και τους τρομοκρατικούς πληρεξούσιους έναντι των βασικών οικονομικών αναγκών έχει οδηγήσει το νόμισμα του Ιράν σε κατάσταση «ελεύθερης πτώσης». Το ΔΝΤ σημειώνει ότι παρά την ανθεκτικότητα του Ιράν το 2025, το πλεόνασμα του ισοζυγίου τρεχουσών συναλλαγών απειλείται από τις υψηλότερες επενδυτικές ανάγκες σε τομείς κρίσιμους για την ασφάλεια (https://www.imf.org/en/countries/irn). Οι ΗΠΑ έχουν επιβάλει κυρώσεις στον Eskandar Momeni Kalagari, Υπουργό Εσωτερικών του Ιράν, για την επίβλεψη της καταστολής των διαδηλωτών και την πλήρη διακοπή της πρόσβασης στο διαδίκτυο που χρησιμοποιήθηκε για την απόκρυψη καταχρήσεων (https://home.treasury.gov/news/press-releases/sb0375).

ΑΝΑΛΥΣΗ ΑΝΤΑΓΩΝΙΣΤΙΚΩΝ ΥΠΟΘΕΣΕΩΝ (ACH++): ΙΡΑΝΙΚΗ ΚΥΒΕΡΝΟΔΟΞΑ 2026

Η πρόσφατη ενεργοποίηση του MuddyWater μετά την επίθεση υποδηλώνει πέντε αμοιβαία αποκλειόμενους γεωπολιτικούς παράγοντες:

HYPOTHESIS | DESCRIPTION | PROBABILITY | EVIDENCE |

H1: KINETIC SUPPORT | Reconnaissance for missile targeting/BDA via compromised

IP cameras . | 85% (VERY LIKELY) | Spike in

Hikvision/Dahua

scans on

Feb 28, 2026 . |

H2: STATE CAPTURE | Domestic surveillance of

BaSalam

to identify dissidents and regime threats. | 70% (LIKELY) | SQL

injection of domestic marketplaces. |

H3: ACCESS BROKERAGE | Pre-positioning for follow-on ransomware/destructive strikes by

Pioneer Kitten . | 60% (LIKELY) | Presence of dormant “sleeper” webshells on

Ivanti EPMM . |

H4: INTEL COLLECTION | Traditional espionage against

USA

aerospace/defense supply chains. | 90% (ALMOST CERTAIN) | Targeting of

Broadcom

and

BeyondTrust . |

H5: DEFI EVASION | Testing

Ethereum

smart contracts for future sanctions evasion and

C2 . | 50% (ROUGHLY EVEN) | Tsundere

botnet decentralized resolution mechanics. |

Ο πίνακας που δώσατε παρουσιάζει υποθέσεις (υποθέσεις) για τα κίνητρα πίσω από την τρέχουσα κλιμάκωση ιρανικών cyber επιχειρήσεων (κυρίως MuddyWater / MOIS-linked, με overlap Pioneer Kitten / Fox Kitten), στο πλαίσιο της Επιχείρηση Epic Fury (ΗΠΑ/Ισραήλ strikes από 28 Φεβρουαρίου 2026). Οι εκτιμήσεις πιθανότητας βασίζονται σε παρατηρήσιμα μοτίβα, IOCs και reports από Μάρτιο 2026.Εδώ είναι η μετάφραση στα Ελληνικά σε μορφή πίνακα:

ΥΠΟΘΕΣΗ | ΠΕΡΙΓΡΑΦΗ | ΠΙΘΑΝΟΤΗΤΑ | ΑΠΟΔΕΙΞΕΙΣ / ΣΤΟΙΧΕΙΑ |

H1: ΚΙΝΗΤΙΚΗ ΥΠΟΣΤΗΡΙΞΗ | Αναγνώριση για στόχευση πυραύλων / Battle Damage Assessment μέσω παραβιασμένων IP καμερών. | 85% (ΠΟΛΥ ΠΙΘΑΝΟ) | Spike σε scans Hikvision/Dahua από 28 Φεβ 2026, εστίαση σε Ισραήλ/Περσικός Κόλπος (Check Point Research). |

H2: ΚΑΤΑΛΗΨΗ ΚΡΑΤΟΥΣ | Εσωτερική επιτήρηση BaSalam για εντοπισμό διαφωνούντων / απειλών καθεστώτος. | 70% (ΠΙΘΑΝΟ) | SQL injection σε ιρανικά marketplaces (BaSalam), MuddyWater exploitation εσωτερικών περιουσιακών στοιχείων. |

H3: ΔΙΑΜΕΣΟΛΑΒΗΣΗ ΠΡΟΣΒΑΣΗΣ | Προ-τοποθέτηση για μετέπειτα ransomware / destructive strikes από Pioneer Kitten. | 60% (ΠΙΘΑΝΟ) | Dormant “sleeper” webshells σε Ivanti EPMM, ιστορικό Pioneer Kitten ως access broker (πώληση access σε ransomware όπως NoEscape/BlackCat). |

H4: ΣΥΛΛΟΓΗ ΠΛΗΡΟΦΟΡΙΩΝ | Κλασική κατασκοπεία κατά αλυσίδων εφοδιασμού ΗΠΑ αεροδιαστημική/άμυνα. | 90% (ΣΧΕΔΟΝ ΒΕΒΑΙΟ) | Στόχευση Broadcom / Aerospace suppliers, BeyondTrust (pre-auth RCE), MuddyWater/Seedworm σε US bank/airport/software co. (defense-aerospace). |

H5: ΑΠΟΦΥΓΗ ΚΥΡΩΣΕΩΝ DEFI | Δοκιμή Ethereum smart contracts για μελλοντική αποφυγή κυρώσεων / C2. | 50% (ΠΕΡΙΠΟΥ ΙΣΟΡΡΟΠΟ) | Tsundere botnet decentralized mechanics (Ethereum για rotation C2), αλλά attribution σε ρωσόφωνο ηθοποιό (koneko), όχι άμεσα Ιράν. |

Ενημερωμένη ανάλυση βάσει τρεχόντων reports (Μάρτιος 2026 – Symantec, Check Point, Trellix, Unit 42, Anomali κ.ά.):

Η1 (85%) → Επιβεβαιωμένο υψηλό. Από 28 Φεβρουαρίου 2026, μαζικά scans/exploits σε Hikvision & Dahua IP cameras σε Ισραήλ, ΗΑΕ, Κατάρ, Μπαχρέιν, Κουβέιτ, Λίβανο, Κύπρο. Συνδέεται άμεσα με κινητικές επιχειρήσεις (missile targeting/BDA). Ιρανικές ομάδες χρησιμοποιούν VPNs/VPS για scanning – κλασική αναγνώριση πριν από το χτύπημα.

Η2 (70%) → Ισχυρή ένδειξη. MuddyWater εκμεταλλεύτηκε novel SQL injections σε BaSalam (ιρανική αγορά) και άλλα εσωτερικά sites. Αυτό δείχνει dual-use: εξωτερική επίθεση + εσωτερική καταστολή (dissident hunting μέσω data exfil από εγχώριες πλατφόρμες).

Η3 (60%) → Μεσαία-υψηλή. Το Pioneer Kitten (Fox Kitten / Lemon Sandstorm) έχει ιστορικό προ-τοποθέτησης (Ivanti exploits όπως CVE-2024-21887, dormant access) και πώληση σε ransomware (NoEscape, ALPHV/BlackCat). Σε καιρό πολέμου, τα αδρανή webshells μπορούν να αναστραφούν σε καταστροφικά (wiper/ransomware). Overlap με MuddyWater σε Ivanti EPMM.

Η4 (90%) → Σχεδόν βέβαιο. MuddyWater/Seedworm ενεργό από τις αρχές Φεβρουαρίου 2026 σε αμερικανική τράπεζα, αεροδρόμιο, προμηθευτή αμυντικού-αεροδιαστημικού λογισμικού (ισραηλινές επιχειρήσεις). Χρήση νέου backdoor Dindoor (Με βάση το Deno). Στόχοι: Broadcom (ημιαγωγοί/αεροδιαστημική), BeyondTrust (προνομιακή πρόσβαση). Κλασική κατασκοπεία MOIS σε εφοδιαστικές αλυσίδες.

Η5 (50%) → Χαμηλή-μέτρια απόδοση. Το botnet Tsundere (Node.js, Ethereum smart contracts for C2 rotation) εμφανίστηκε στα μέσα του 2025, που αποδίδεται σε ρωσόφωνο ηθοποιό ("koneko"). Δεν υπάρχει άμεση σύνδεση με Ιράν/MuddyWater – πιθανώς σύμπτωση ή παράλληλη δοκιμή. Ιρανικές ομάδες (π.χ. MuddyWater) χρησιμοποιούν custom C2 (PersianC2, DarkBeatC2), όχι blockchain συχνά.

Συνολικό πλαίσιο (7 Μαρτίου 2026):Η cyber πλευρά της Operation Epic Fury είναι υβριδική αντεπίθεση: MuddyWater (MOIS) για κατασκοπεία/αναγνώριση + Pioneer Kitten για πρόσβαση σε δυνατότητες μεσιτείας/καταστροφής. Spike μετά τις 28 Φεβρουαρίου (χτυπήματα) σε IP κάμερες, αδρανή εμφυτεύματα, εξαγωγή δεδομένων (EgyptAir, Israeli healthcare, Broadcom). Ρίσκο escalation: repurposing access for wipers/DDoS/ransomware σε critical infra (aviation, defense, healthcare).Προτεινόμενα άμεσα μέτρα:

Κυνήγι για ανωμαλίες Hikvision/Dahua, αδρανή webshells (Ivanti/BeyondTrust).

Μπλοκ Κίνηση που σχετίζεται με το Ethereum (Tsundere IOCs), bots Telegram, κατάχρηση AnyDesk.

Μπάλωμα γνωστά CVEs (Ivanti CVE-2026-1281, BeyondTrust CVE-2026-1731).

Οθόνη για MuddyWater TTPs (PowerShell LOLBins, κατάχρηση RMM, κακόβουλο λογισμικό Rust με συσκότιση AI).

ΚΑΤΑΔΥΣΕΙΣ 2ης-5ης ΤΑΞΗΣ: Ο ΟΡΙΖΟΝΤΑΣ ΤΗΣ ΑΒΥΣΣΟΥ

2η Τάξη: Η ανάπτυξη κακόβουλου λογισμικού με τη βοήθεια της Τεχνητής Νοημοσύνης αυξάνει τη συχνότητα των «μη αυθεντικοποιημένων» παραβιάσεων, αναγκάζοντας την παγκόσμια εγκατάλειψη της ασφάλειας που βασίζεται σε κωδικούς πρόσβασης υπέρ του FIDO2 και του MFA που είναι ανθεκτικό στο phishing.

3η Τάξη: Η χρήση του Ethereum για C2 ωθεί τις κυρίαρχες κυβερνήσεις (π.χ. Ισραήλ, Ηνωμένο Βασίλειο) να επιταχύνουν τη ρύθμιση της κυκλοφορίας Node.js και blockchain, οδηγώντας ενδεχομένως σε κατακερματισμό του «εθνικού» διαδικτύου.

4η Τάξη: Η εξαγωγή βιομετρικών δεδομένων από τα συστήματα ZKTeco καθιστά τα παλαιά συστήματα δακτυλικών αποτυπωμάτων και αναγνώρισης προσώπου παρωχημένα για τις κυβερνητικές εγκαταστάσεις των ΗΠΑ, καθιστώντας απαραίτητη μια ανανέωση υλικού πολλών δισεκατομμυρίων δολαρίων.

5η Τάξη: Η κατάρρευση των εξαγωγών ιρανικού πετρελαίου (που μειώνονται στα 102.000 βαρέλια την ημέρα μετά την επίθεση) σε συνδυασμό με την κυβερνοχρηματοδότηση του MOIS δημιουργεί ένα «σημείο καμπής» για τη σταθερότητα του καθεστώτος, όπου ο ψηφιακός έλεγχος είναι ο μόνος μηχανισμός επιβίωσης του κράτους.

ΠΙΝΑΚΑΣ ΠΑΡΕΜΒΑΣΗΣ & ΣΚΛΗΡΥΝΣΗΣ

INTERVENTION TIER | ACTION REQUIRED | TECHNICAL FRAMEWORK | TIMELINE |

TIER 1 (IMMEDIATE) | Patch

CVE-2026-1731

and

CVE-2026-1281 . | CISA BOD 22-01 | < 24 HOURS |

TIER 2 (HYGIENE) | Decommission

VPN

gateways; implement

ZTNA . | Zero Trust Architecture | < 30 DAYS |

TIER 3 (FORENSICS) | Scan for

Ethereum

resolution and

Telegram

API calls. | YARA / EDR | CONTINUOUS |

TIER 4 (STRATEGIC) | Rotate all

LSASS

credentials and

AD

certificates. | Identity & Access Mgmt | < 14 DAYS |

Ο πίνακας που δώσατε παρουσιάζει προτεινόμενα επίπεδα παρέμβασης (Intervention Tiers) για την αντιμετώπιση της τρέχουσας απειλής από ιρανικές ομάδες (MuddyWater / MOIS-linked, Pioneer Kitten overlap) στο πλαίσιο της Operation Epic Fury (post-28 Φεβρουαρίου 2026 strikes). Βασίζεται σε CISA BOD 22-01 (Binding Operational Directive για Known Exploited Vulnerabilities), Zero Trust principles, και forensic/hunting practices.Εδώ είναι η μετάφραση στα Ελληνικά σε μορφή πίνακα:

ΕΠΙΠΕΔΟ ΠΑΡΕΜΒΑΣΗΣ | ΑΠΑΙΤΟΥΜΕΝΗ ΔΡΑΣΗ | ΤΕΧΝΙΚΟ ΠΛΑΙΣΙΟ | ΧΡΟΝΟΔΙΑΓΡΑΜΜΑ |

TIER 1 (ΆΜΕΣΗ) | Εφαρμογή patches για CVE-2026-1731 και CVE-2026-1281. | CISA BOD 22-01 | < 24 ΩΡΕΣ |

TIER 2 (ΥΓΙΕΙΝΗ / ΒΑΣΙΚΗ) | Απενεργοποίηση VPN gateways · Εφαρμογή Zero Trust Network Access (ZTNA). | Zero Trust Architecture | < 30 ΗΜΕΡΕΣ |

TIER 3 (ΕΡΕΥΝΑ / FORENSICS) | Σάρωση για Ethereum resolution (smart contracts) και κλήσεις Telegram API. | YARA / EDR | ΣΥΝΕΧΗΣ |

TIER 4 (ΣΤΡΑΤΗΓΙΚΗ) | Αλλαγή όλων των LSASS credentials και πιστοποιητικών Active Directory. | Identity & Access Management | < 14 ΗΜΕΡΕΣ |

Ενημερωμένη ανάλυση βάσει τρεχόντων δεδομένων (7 Μαρτίου 2026 – CISA, Unit 42, Group-IB, BeyondTrust, Ivanti):

TIER 1 (Άμεση – <24 ώρες):Οι CVE-2026-1731 (BeyondTrust RS/PRA – pre-auth OS command injection via WebSocket, CVSS 9.9) και CVE-2026-1281 (Ivanti EPMM – code injection σε legacy bash scripts, CVSS 9.8) είναι ενεργά εκμεταλλεύσιμα και προστέθηκαν στο CISA KEV catalog (Φεβρουάριος/Ιανουάριος 2026).

BeyondTrust: Active exploitation από 6-10 Φεβρουαρίου 2026 (PoC σε GitHub μέσα σε 24 ώρες), με deployment VShell/SparkRAT.

Ivanti EPMM: Προ-έλεγχος RCE, συνδυασμός με CVE-2026-1340, πλήρης έλεγχος MDM → συμβιβασμός στόλου κινητής τηλεφωνίας.

Δ.Σ. 22-01 απαιτεί άμεση αποκατάσταση για ομοσπονδιακές υπηρεσίες (αλλά συνιστάται για όλους). Πολλοί οργανισμοί σε MENA/US/Israel είναι εκτεθειμένοι → άμεση προτεραιότητα για patching ή isolation.

TIER 2 (Υγιεινή – <30 ημέρες):Πολλές επιθέσεις (MuddyWater, Pioneer Kitten) ξεκινούν από εκτεθειμένα VPN (π.χ. Fortinet, Ivanti). Μετάβαση σε ΖΤΝΑ (Zero Trust Network Access – π.χ. Zscaler, Cloudflare Access, Palo Alto Prisma) μειώνει το attack surface. Απενεργοποίηση παλαιού τύπου VPN gateways αποτρέπει την αρχική πρόσβαση σε μεσίτες όπως η Pioneer Kitten (πώληση αδρανούς πρόσβασης).

TIER 3 (Εγκληματολογία / Συνεχής):

Ανάλυση Ethereum: Tsundere botnet (Node.js) χρησιμοποιεί έξυπνα συμβόλαια για περιστροφή C2 → παρακολουθεί εξερχόμενα προς Ethereum κόμβους (Infura, Alchemy κ.λπ.) ή ασυνήθιστα WebSocket/HTTP προς blockchain APIs.

Κλήσεις API Telegram: CHAR backdoor (Rust) ελέγχεται μέσω stager_51_bot (Εκστρατεία Olalampo). Hunt για Telegram bot traffic (HTTPS προς api.telegram.org), Farsi strings, ή Rust binaries.

Χρησιμοποιήστε Κανόνες YARA (από Group-IB/Unit 42) και EDR (CrowdStrike, SentinelOne, Microsoft Defender) για ανίχνευση.

TIER 4 (Στρατηγική – <14 ημέρες):Ντάμπινγκ διαπιστευτηρίων LSASS και Κατάχρηση πιστοποιητικού AD είναι κοινά σε MuddyWater ops (post-compromise lateral movement). Εναλλαγή διαπιστευτηρίων (passwords, Kerberos tickets) και ανανέωση/ανάκληση πιστοποιητικών AD (π.χ. μέσω Microsoft CA) για να σπάσετε persistence. Συνδυάστε με εργαλεία διαχείρισης προνομιακής πρόσβασης (PAM).

Συνολικό πλαίσιο & προτεραιότητες (7 Μαρτίου 2026):Η απειλή είναι υβριδική αντεπίθεση μετά τα χτυπήματα Operation Epic Fury: MuddyWater (κατασκοπεία, εξαγωγή δεδομένων, νέο κακόβουλο λογισμικό όπως CHAR/GhostFetch/HTTP_VIP) + hacktivist DDoS + ενεργοποίηση διακομιστή μεσολάβησης. Ρίσκο υψηλό για critical infra (aviation, defense, healthcare, gov) σε MENA/US/Israel/allies.Άμεσα βήματα (επόμενες 24-48 ώρες):

Ενημέρωση κώδικα/δοκιμή CVE-2026-1731 & CVE-2026-1281 (BeyondTrust RS/PRA → v25.3.2+, Ivanti EPMM → πιο πρόσφατη επείγουσα επιδιόρθωση).

Απομονώστε περιπτώσεις που αντιμετωπίζουν το Διαδίκτυο (BeyondTrust, Ivanti MDM).

Κυνήγι για IOCs: Telegram bots, Ethereum traffic, κατάχρηση AnyDesk, αδρανή webshells.

Μεσοπρόθεσμα (επόμενες 2 εβδομάδες):

Εφαρμογή πιλοτικών προγραμμάτων ZTNA.

Εναλλαγή πιστώσεων/πιστοποιητικών.

Συνεχές κυνήγι απειλών (YARA + EDR).

Ο πίνακας που δώσατε συνοψίζει τα πιο κρίσιμα περιστατικά εκμετάλλευσης από το dataset της Κεφάλαιο 2 (πιθανώς από threat intelligence report Μαρτίου 2026, π.χ. εκστρατείες που σχετίζονται με το MuddyWater μετά την Επιχείρηση Epic Fury). Εστιάζει σε ευπάθειες με μεγάλος αριθμός επηρεαζόμενων περιπτώσεων, υψηλή CVSS, και σημαντικό όγκο exfiltration (TB), ιδίως σε περιουσιακά στοιχεία που έχουν πρόσβαση στο διαδίκτυο.Εδώ είναι η μετάφραση στα Ελληνικά σε μορφή πίνακα:

Ευπάθεια / Μετρική | Βαθμολογία CVSS | Επηρεαζόμενες περιπτώσεις | Όγκος Εξαγωγής Δεδομένων (TB) | Κατηγορία Σοβαρότητας | Παρατήρηση Έκθεσης |

BeyondTrust (CVE-2026-1731) | 9.9 | 16.400+ | 3,1 ΤΒ | Κρίσιμη | Το μεγαλύτερο αποτύπωμα επηρέασε τις περιπτώσεις στο dataset. |

Ivanti EPMM (CVE-2026-1281) | 9.8 | 4.400+ | 2,4 ΤΒ | Κρίσιμη | Υψηλή σοβαρότητα έκθεσης mobility-management με μεγάλη επιχειρησιακή σημασία. |

Cisco FMC (CVE-2026-20131) | 10.0 | 2.100+ | 0,8 ΤΒ | Μέγιστη | Η υψηλότερη βαθμολογία σοβαρότητας παρά το μικρότερο επηρεασμένη βάση. |

BaSalam (Ένεση SQL) | Δ/Υ | 1 Βάση Δεδομένων | 4,5 ΤΒ | Βαρύτητα Δεδομένων | Ο μεγαλύτερος όγκος εξαγωγής δεδομένων από όλες τις εγγραφές του Chapter 2. |

Ενημερωμένη ανάλυση βάσει τρεχόντων reports (7 Μαρτίου 2026 – CISA, Unit 42, BeyondTrust, Ivanti, Cisco, Ctrl-Alt-Intel κ.ά.):

BeyondTrust CVE-2026-1731 (9.9 CVSS): Pre-auth RCE μέσω OS command injection σε WebSocket (thin-scc-wrapper). Ενεργή εκμετάλλευση από 6-10 Φεβρουαρίου 2026, PoC σε GitHub μέσα σε 24 ώρες. Παρατηρήθηκαν αναπτύξεις VShell/SparkRAT. Προστέθηκε στο CISA KEV 13 Φεβ 2026. 16.400+ περιπτώσεις → μεγαλύτερο αποτύπωμα, πιθανώς λόγω ευρείας χρήσης σε επιχειρήσεις (remote support/PAM). Exfil ~3.1 TB (webshells, πρόσβαση root → κλοπή δεδομένων).

Ivanti EPMM CVE-2026-1281 (9.8 CVSS): Pre-auth code injection σε legacy bash scripts (συνδυασμός με CVE-2026-1340). Ενεργή εκμετάλλευση από Ιανουάριο 2026, προστέθηκε στο CISA KEV 29 Ιανουαρίου. 4.400+ περιπτώσεις → διακομιστές MDM που εκτίθενται → πλήρη έλεγχο στόλου κινητών συσκευών (διαπιστευτήρια, διαχείριση συσκευών). Exfil ~2,4 TB (ευαίσθητα δεδομένα κινητής τηλεφωνίας).

Cisco FMC CVE-2026-20131 (10.0 CVSS): Μη ασφαλής αποσειριοποίηση σε διεπαφή ιστού → αυθαίρετη εκτέλεση κώδικα Java ως root. Ανακοινώθηκε 4 Μαρτίου 2026 (μαζί με CVE-2026-20079). 2.100+ περιπτώσεις → μικρότερο βάση αλλά μέγιστη σοβαρότητα (root RCE, συμβιβασμός διαχείρισης τείχους προστασίας). Exfil ~0.8 TB (config/data από FMC).

Έγχυση BaSalam SQL (Μ/Α CVSS): Novel SQLi σε ιρανική αγορά (BaSalam). Εκμεταλλεύτηκε από MuddyWater (MOIS-linked) για εσωτερική επιτήρηση (κυνήγι αντιφρονούντων) + exfil. 4,5 ΤΒ → ο μεγαλύτερος όγκος στο Κεφάλαιο 2, πιθανώς user data, transactions, PII από domestic platform. Χρησιμοποιήθηκε PersianC2/KeyC2.

Συνολικό πλαίσιο (Μάρτιος 2026):Αυτά τα περιστατικά είναι μέρος ευρύτερης ιρανικής αντεπίθεσης (MuddyWater/Seedworm, Pioneer Kitten overlap) μετά τα strikes ΗΠΑ/Ισραήλ (28 Φεβ 2026). Παρατηρούνται:Μαζική εκμετάλλευση προ-εγκριτικό RCE σε διαχείριση PAM/MDM/firewall (BeyondTrust, Ivanti, Cisco). Μεγάλοι όγκοι exfil (συνολικά >10 TB από αυτά τα 4) → κατασκοπεία + εγχώρια παρακολούθηση. Μεγαλύτερα αποτυπώματα σε BeyondTrust/Ivanti → κρίσιμες υποδομές που αντιμετωπίζουν το Διαδίκτυο. Μπασαλάμ → διπλής χρήσης (εξωτερική επίθεση + εσωτερική καταστολή).

Προτεινόμενα άμεσα μέτρα (Tier 1 priority):Patch άμεσα: BeyondTrust → v25.3.2+, Ivanti EPMM → τελευταία επείγουσα επιδιόρθωση/12.8.0.0, Cisco FMC → 7.4.6+ (ή περιορισμός διεπαφής διαχείρισης). Απομόνωση εκτεθειμένες περιπτώσεις (BeyondTrust RS/PRA, Ivanti MDM, Cisco FMC). Κυνήγι για dormant webshells, VShell/SparkRAT, PersianC2 traffic, SQLi anomalies σε databases. Οθόνη για exfil προς Wasabi S3, put.io, EC2 (MuddyWater TTPs).

Γεωπολιτικές Καταρράκτες & Κινητική-Κυβερνοσύγκλιση: Χαρτογράφηση των Πλαισίων Υβριδικής Κλιμάκωσης και Ανθεκτικότητας Κυρίαρχων του 2026

Η γεωπολιτική ισορροπία της Μέσης Ανατολής υπέστη μια τελική αναδιαμόρφωση μετά τα γεγονότα της 28ης Φεβρουαρίου 2026, όταν ο συνασπισμός ΗΠΑ-Ισραήλ ξεκίνησε την Επιχείρηση Epic Fury (που ονομάζεται επίσης Roar of the Lion) (https://flare.io/learn/resources/blog/cyberattacks-us-israel-iran-military-conflict). Αυτή η επιχείρηση, η οποία έδωσε προτεραιότητα στον αποκεφαλισμό ανώτερων ηγετών του Υπουργείου Πληροφοριών και Ασφάλειας (MOIS) και του Σώματος των Φρουρών της Ισλαμικής Επανάστασης (IRGC), πυροδότησε έναν πρωτοφανή «Κυβερνοκινητικό Βρόχο». Τα εγκληματολογικά δεδομένα που ανακτήθηκαν από την υποδομή MuddyWater (που παρακολουθείται ως Seedworm ή Mango Sandstorm) στην Ολλανδία επιβεβαιώνουν ότι η ομάδα μεταπήδησε από την παραδοσιακή συλλογή πληροφοριών στην ενεργό στρατιωτική υποστήριξη, αξιοποιώντας τους παραβιασμένους αισθητήρες του διαδικτύου των πραγμάτων (IoT) για να ενεργοποιήσει την Αξιολόγηση Ζημιών Μάχης (BDA) σε πραγματικό χρόνο για αντίποινα πυραυλικά χτυπήματα.

Ο ΚΙΝΗΤΙΚΟΣ-ΚΥΒΕΡΝΟΣΥΓΧΡΟΝΙΣΜΟΣ: BDA ΜΕΣΩ ΕΚΘΕΣΜΕΝΩΝ ΑΙΣΘΗΤΗΡΩΝ

Η πιο σημαντική τεχνική εξέλιξη της σύγκρουσης του πρώτου τριμήνου του 2026 είναι η συστηματική οπλοποίηση των καμερών ασφαλείας που είναι εκτεθειμένες στο διαδίκτυο. Ξεκινώντας στις 08:00 UTC στις 28 Φεβρουαρίου 2026, η MuddyWater και η ομάδα Marshtreader, που συνδέεται με το MOIS, ξεκίνησαν ένα τεράστιο κύμα σάρωσης με στόχο τις κάμερες IP Hikvision και Dahua σε όλο το Ισραήλ, το Κατάρ και τα ΗΑΕ (https://thehackernews.com/2026/03/iran-linked-muddywater-hackers-target.html).

Ο Μηχανισμός Εκμετάλλευσης Κάμερας IP

Οι αναλυτές της Check Point Research εντόπισαν την εκμετάλλευση παλαιών ευπαθειών, συμπεριλαμβανομένων των CVE-2017-7921 (ακατάλληλος έλεγχος ταυτότητας) και CVE-2021-36260 (ένεση εντολής), μαζί με το μηδενικής ημέρας CVE-2025-34067 (μη εξουσιοδοτημένο RCE)(https://research.checkpoint.com/2026/interplay-between-iranian-targeting-of-ip-cameras-and-physical-warfare-in-the-middle-east/). Παραβιάζοντας κάμερες σε επίπεδο δρόμου κοντά στο Ινστιτούτο Επιστημών Weizmann και σε αρκετούς κόμβους logistics των IDF, η MuddyWater παρείχε στο MOIS ζωντανές εικόνες για να αξιολογήσει την ακρίβεια των επιπτώσεων βαλλιστικών πυραύλων. Αυτό αντιπροσωπεύει μια καταρράκτη δεύτερης τάξης: τη μετατροπή της εμπορικής υποδομής ασφαλείας σε ένα παράνομο στρατιωτικό δίκτυο αναγνώρισης.

Τακτική Ενσωμάτωση με Επιχειρήσεις Πυραύλων

Τα εγκληματολογικά αρχεία καταγραφής από την ολλανδική dump του Μαρτίου 2026 αποκάλυψαν ότι η εξαγωγή δεδομένων χρονικά συμπίπτει με την άφιξη των drones Shahed-238 στον ισραηλινό εναέριο χώρο. Η ομάδα χρησιμοποίησε backdoors που βασίζονται σε UDP, όπως το UDPangster, για να διοχετεύσει ροές βίντεο υψηλής ευκρίνειας σε ένα κεντρικό «Αίθουσα Ηλεκτρονικών Επιχειρήσεων» που ιδρύθηκε στις 28 Φεβρουαρίου 2026 (https://www.dsci.in/files/content/advisory/2026/cyber_threat_advisory-middle_east_conflict.pdf). Αυτός ο συντονισμός επέτρεψε τη δυναμική προσαρμογή των παραμέτρων στόχευσης για επακόλουθες επιθέσεις κατά των ενεργειακών υποδομών των κρατών του Κόλπου.

ΕΠΑΝΕΞΕΤΑΣΗ ΚΑΚΟΒΟΥΛΟΥ ΛΟΓΙΣΜΙΚΟΥ: DINDOOR, FAKESET ΚΑΙ Ο ΧΡΟΝΟΣ ΕΚΤΕΛΕΣΗΣ ΤΟΥ DENO Μετά την αρχική υποβάθμιση των κύριων κόμβων C2, η MuddyWater επέδειξε ταχεία τεχνική ανανέωση. Στις 6 Μαρτίου 2026, η ομάδα Symantec Threat Hunter (ένα τμήμα της Broadcom) αποκάλυψε την ανάπτυξη δύο νέων backdoors: Dindoor και Fakeset (https://securityaffairs.com/189060/apt/iran-linked-muddywater-deploys-dindoor-malware-against-u-s-organizations.html).

Dindoor: Το εμφύτευμα που βασίζεται στο Deno

Το Dindoor αντιπροσωπεύει μια εξελιγμένη στροφή προς μη παραδοσιακά περιβάλλοντα εκτέλεσης. Αξιοποιεί το runtime JavaScript του Deno για την εκτέλεση υπογεγραμμένου κώδικα TypeScript, περιπλέκοντας σημαντικά την ανίχνευση που βασίζεται σε υπογραφές. Το κακόβουλο λογισμικό εντοπίστηκε στα δίκτυα μιας αμερικανικής τράπεζας, μιας καναδικής ΜΚΟ και του ισραηλινού υποκαταστήματος ενός μεγάλου προμηθευτή αεροδιαστημικής και άμυνας (https://www.securityweek.com/iranian-apt-hacks-us-airport-bank-software-company/). Η χρήση πιστοποιητικού νόμιμου ατόμου («Amy Cherne») για υπογραφή υποδηλώνει μια επιτυχημένη ανατροπή της αλυσίδας εφοδιασμού λογισμικού ή μια παραβίαση της υποδομής του παρόχου ταυτότητας (IDP).

Ψεύτικο σύνολο: Πίσω πόρτες Python και στάδιο Cloud

Το backdoor του Fakeset, που ανακαλύφθηκε σε ένα δίκτυο αεροδρομίων των ΗΠΑ, χρησιμοποιεί σενάρια Python που έχουν δημιουργηθεί σε αποθηκευτικό χώρο cloud Backblaze. Αυτή η στρατηγική «Living-off-the-Cloud» (LotC) επιτρέπει στο MOIS να συνδυάζει την κακόβουλη κίνηση εξόδου του με νόμιμες λειτουργίες δημιουργίας αντιγράφων ασφαλείας cloud. Η CISA έχει σημειώσει ότι τα ψηφιακά πιστοποιητικά που χρησιμοποιούνται για το Fakeset επικαλύπτονται με ιστορικά εργαλεία MuddyWater όπως το Stagecomp και το Darkcomp, επιβεβαιώνοντας τη συνέχεια του αγωγού ανάπτυξης του MOIS παρά τα κινητικά χτυπήματα στα κεντρικά του γραφεία (https://www.cisa.gov/news-events/cybersecurity-advisories/aa22-055a).

ΣΤΡΑΤΗΓΙΚΕΣ & ΟΙΚΟΝΟΜΙΚΕΣ ΚΑΤΑΡΑΧΕΣ: ΤΟ ΣΗΜΕΙΟ ΑΝΑΣΤΡΟΦΗΣ ΤΗΣ ΜΕΓΙΣΤΗΣ ΠΙΕΣΗΣ

Ο οικονομικός αντίκτυπος της σύγκρουσης του 2026 έχει καταστήσει τη δημοσιονομική θέση του Ιράν ολοένα και πιο αφόρητη, επηρεάζοντας άμεσα την ικανότητά του να διατηρεί μακροπρόθεσμες κυβερνοεπιχειρήσεις.

Η Κατάρρευση των Εξαγωγών Πετρελαίου

Μετά τις επιθέσεις της 28ης Φεβρουαρίου, οι εξαγωγές πετρελαίου του Ιράν κατέρρευσαν από 1,5 εκατομμύριο βαρέλια την ημέρα σε περίπου 102.000 βαρέλια την ημέρα στις 5 Μαρτίου 2026 (https://www.rudaw.net/english/middleeast/iran/05032026). Αυτή η μείωση κατά 93% της εξαγωγικής ικανότητας δημιούργησε άμεση κρίση χρηματοδότησης για το IRGC και το MOIS. Το Διεθνές Νομισματικό Ταμείο (ΔΝΤ) αναθεώρησε την πρόβλεψη για την πραγματική αύξηση του ΑΕΠ του Ιράν για το 2026 σε 1,1%, σημειώνοντας ότι η οικονομία παραμένει σε κατάσταση «παρατεταμένης ύφεσης» που χαρακτηρίζεται από πληθωρισμό 48,6% (https://www.imf.org/en/countries/irn).

Αναστολή του Σκιώδους Στόλου του OFAC

Στις 6 Μαρτίου 2026, το Υπουργείο Οικονομικών των ΗΠΑ επέβαλε κυρώσεις σε 30 άτομα και οντότητες που σχετίζονται με τον Ιρανικό «Σκιώδη Στόλο» (https://home.treasury.gov/news/press-releases/sb0405). Αυτές οι κυρώσεις στόχευαν συγκεκριμένα τα πλοία ATEELA 1 και ATEELA 2, τα οποία έχουν μεταφέρει πάνω από 100.000 βαρέλια προϊόντων πετρελαίου από τα τέλη του 2025. Η αξιολόγηση του Υπουργείου Οικονομικών συνδέει αυτά τα έσοδα άμεσα με τη συντήρηση της παγκόσμιας υποδομής botnet, συμπεριλαμβανομένου του δικτύου Tsundere.

ΕΞΕΛΙΞΗ ΡΥΘΜΙΣΤΙΚΗΣ ΚΑΤΑΣΤΑΣΗΣ: ΚΥΡΙΑΡΧΙΚΗ ΚΥΒΕΡΝΟΑΝΤΙΠΡΟΣΩΠΕΥΣΗ (2026)

Η κατάρρευση της υποδομής MuddyWater έχει χρησιμεύσει ως καταλύτης για ριζικές ρυθμιστικές αλλαγές στο Ισραήλ, το Ηνωμένο Βασίλειο και τη Βόρεια Αμερική.

Ισραήλ: Εθνικός Νόμος για την Κυβερνοασφάλεια (2026)

Τον Ιανουάριο του 2026, η ισραηλινή κυβέρνηση δημοσίευσε το σχέδιο του Εθνικού Νόμου για την Κυβερνοασφάλεια, παραχωρώντας στην Εθνική Διεύθυνση Κυβερνοασφάλειας (INCD) εκτεταμένες εξουσίες για την έκδοση δεσμευτικών οδηγιών σε «βασικούς οργανισμούς» (https://barlaw.co.il/practice_areas/high-tech/cyber/client_updates/israel-publishes-national-cybersecurity-draft-bill-2026-new-obligations-enforcement-authorities-and-broad-implications/). Ο νόμος επιβάλλει χρηματικές κυρώσεις έως και 640.000 ILS για μη συμμόρφωση και εισάγει ποινική ευθύνη για την άρνηση εφαρμογής μέτρων έκτακτης ανάγκης κατά τη διάρκεια μιας δηλωμένης κυβερνοκρίσης (https://www.pearlcohen.com/israel-publishes-draft-bill-on-national-cyber-protection/).

Ηνωμένο Βασίλειο: Επέκταση Πλαισίου NIS

Το Εθνικό Κέντρο Κυβερνοασφάλειας (NCSC) του Ηνωμένου Βασιλείου εξέδωσε μια συμβουλευτική ανακοίνωση υψηλής προτεραιότητας στις 3 Μαρτίου 2026, προειδοποιώντας για «έμμεσες κυβερνοαπειλές» για τις αλυσίδες εφοδιασμού με περιφερειακή έκθεση (https://www.esecurityplanet.com/threats/uk-warns-of-heightened-iranian-cyber-risk-as-middle-east-conflict-intensifies/). Αυτό συμπίπτει με την εισαγωγή του Νομοσχεδίου για την Κυβερνοασφάλεια και την Ανθεκτικότητα, το οποίο επεκτείνει το πλαίσιο NIS ώστε να περιλαμβάνει τους Παρόχους Διαχειριζόμενων Υπηρεσιών (MSP) και τους προμηθευτές αποθήκευσης cloud ως κρίσιμες οντότητες που υπόκεινται σε υποχρεωτική αναφορά (https://www.lewissilkin.com/insights/2026/03/06/ncsc-issues-warning-as-middle-east-events-heighten-cyber-risk-102mlmf).

ΑΝΑΛΥΣΗ ΑΝΤΑΓΩΝΙΣΤΙΚΩΝ ΥΠΟΘΕΣΕΩΝ (ACH++): Η «ΣΙΩΠΗ» ΤΗΣ APT34

Από τις επιθέσεις της 28ης Φεβρουαρίου, η εξαιρετικά ικανή ομάδα APT34 (που παρακολουθείται ως OilRig) παρέμεινε επιχειρησιακά σιωπηλή. Αξιολογούνται πέντε αμοιβαία αποκλειόμενοι γεωπολιτικοί παράγοντες:

HYPOTHESIS | DESCRIPTION | PROBABILITY | EVIDENCE |

H1: RECAPITALIZATION | Group infrastructure was destroyed in the

MOIS

headquarters strike. | 40% (REASONABLE) | Reported death of

MOIS

deputy

Seyed Yahya Hosseini Panjaki . |

H2: PRE-POSITIONING | Shifting to long-dwell, covert persistence for “Day Zero” destructive strikes. | 75% (LIKELY) | Historic pattern of

OilRig

utilizing

DNS

hijacking for quiet access. |

H3: TACTICAL ISOLATION | Loss of internet connectivity (down to

4%

capacity) forced operational halt. | 60% (LIKELY) | NCSC

report on near-total internet blackout in

Iran

post-strike. |

H4: DOMESTIC PIVOT | Redirection of all assets to domestic stability and protest suppression. | 50% (EVEN) | OFAC

sanctions on

Interior Minister Eskandar Momeni Kalagari . |

H5: SUPPLY CHAIN STAGING | Moving into downstream

MSP

networks to bypass direct attribution. | 30% (UNLIKELY) | Lack of confirmed

MSP

breaches attributed to

OilRig

in

Q1 2026 . |

Ο πίνακας που δώσατε παρουσιάζει υποθέσεις (υποθέσεις) για τα κίνητρα / αιτίες πίσω από την πτώση δραστηριότητας ιρανικών cyber ομάδων (κυρίως OilRig / APT34, Helix Kitten, αλλά και overlap με MuddyWater/MOIS) μετά τα strikes της Επιχείρηση Επική Οργή / Βρυχηθμός Λιονταριού (28 Φεβρουαρίου 2026). Οι εκτιμήσεις πιθανότητας βασίζονται σε reports από Μάρτιο 2026 (NetBlocks, Unit 42, Iran International, BeyondTrust, Wikipedia entries κ.ά.).Εδώ είναι η μετάφραση στα Ελληνικά σε μορφή πίνακα:

ΥΠΟΘΕΣΗ | ΠΕΡΙΓΡΑΦΗ | ΠΙΘΑΝΟΤΗΤΑ | ΑΠΟΔΕΙΞΕΙΣ / ΣΤΟΙΧΕΙΑ |

H1: ΑΝΑΚΕΦΑΛΑΙΟΠΟΙΗΣΗ | Καταστροφή υποδομής ομάδας στο MOIS headquarters strike. | 40% (ΛΟΓΙΚΗ) | Αναφορά θανάτου MOIS deputy Seyed Yahya Hosseini Panjaki (alias Yahya Hamidi), deputy for Israel affairs/internal security, σε Israeli strike 2 Μαρτίου 2026 (Iran International, IDF statement, BeyondTrust advisory). Πιθανή διακοπή σε επιχειρήσεις που συνδέονται με το MOIS (Handala, Void Manticore). |

H2: ΠΡΟ-ΤΟΠΟΘΕΤΗΣΗ | Μετάβαση σε long-dwell, covert persistence για "Day Zero" καταστροφικά χτυπήματα. | 75% (ΠΙΘΑΝΟ) | Ιστορικό pattern OilRig (APT34) με DNS hijacking/tunneling για quiet access (Unit 42 reports από 2017-2025, DNSpionage, ALMACommunicator). Συνεχής χρήση του fallback C2 (DNS/HTTP) σε περιορισμένα περιβάλλοντα. |

H3: ΤΑΚΤΙΚΗ ΑΠΟΜΟΝΩΣΗ | Απώλεια σύνδεσης στο διαδίκτυο (έως 4%) ανάγκασε λειτουργική διακοπή. | 60% (ΠΙΘΑΝΟ) | Αναφορές NCSC/NetBlocks: σχεδόν ολικό μπλακ άουτ μετά τις 28 Φεβρουαρίου 2026, συνδεσιμότητα ~1-4% κανονικά επίπεδα (δεδομένα NetBlocks, ραντάρ Cloudflare, καταχώριση συσκότισης Wikipedia 2026). Διάρκεια >100 ώρες, επιβολή καθεστώτος + πιθανά κυβερνο/κινητικά χτυπήματα. |

H4: ΕΣΩΤΕΡΙΚΗ ΠΕΡΙΣΤΡΟΦΗ | Ανακατεύθυνση περιουσιακών στοιχείων σε εγχώρια σταθερότητα / καταστολή διαδηλώσεων. | 50% (ΙΣΟΡΡΟΠΟ) | Κυρώσεις της OFAC στον Υπουργό Εσωτερικών Eskandar Momeni Kalagari (Ιανουάριος 2026) για βίαιη καταστολή (Law Enforcement Forces). Blackouts χρησιμοποιούνται για καταστολή (Ιανουάριος + Φεβρουάριος 2026). |

H5: ΣΤΑΔΙΟΠΟΙΗΣΗ ΕΦΟΔΙΑΣΤΙΚΗΣ ΑΛΥΣΙΔΑΣ | Μετάβαση σε downstream MSP networks για bypass attribution. | 30% (ΑΠΙΘΑΝΟ) | Έλλειψη επιβεβαιωμένων παραβιάσεων MSP από OilRig σε Q1 2026 (αναφορές από AttackIQ, Netlas, Picus). Ιστορικό OilRig σε gov/telecom/energy, αλλά όχι νέα MSP focus post-strikes. |

Ενημερωμένη ανάλυση βάσει τρεχόντων δεδομένων (7 Μαρτίου 2026):

Η1 (40%) → Μέτρια. Ο Seyed Yahya Hosseini Panjaki (γνωστός και ως Yahya Hamidi) σκοτώθηκε σε ισραηλινό χτύπημα στο αρχηγείο του MOIS (2 Μαρτίου 2026, IDF/Iran International). Ήταν αναπληρωτής για Israel desk/internal security, συνδεδεμένος σε δολοφονίες στο εξωτερικό + hack personas (Handala/Karma Below). Disruption σε MOIS cyber leadership πιθανή, αλλά όχι πλήρης κατάρρευση (IRGC-CEC/MOIS distributed).

Η2 (75%) → Υψηλή. OilRig γνωστό για μακροχρόνια επιμονή μέσω DNS tunneling (QUADAGENT, BONDUPDATER, DNSpionage). Σε περιορισμένα δίκτυα (π.χ. post-blackout), fallback σε DNS/HTTP. Πιθανό sleeper access για future destructive (wipers όπως Shamoon variants) ή Day Zero ops.

Η3 (60%) → Ισχυρή ένδειξη. Internet blackout από 28 Φεβρουαρίου: συνδεσιμότητα 1-4% κανονική (NetBlocks, Cloudflare, Kentik). Regime-imposed για έλεγχο, αλλά strikes/cyber ops (BGP/DNS/SCADA) συνέβαλαν. Εμποδίζει τον συντονισμό C2, exfil, ops από υποδομές με έδρα το Ιράν.

Η4 (50%) → Ισορροπημένη. Κυρώσεις στον Eskandar Momeni Kalagari (Υπουργό Εσωτερικών) για καταστολή (OFAC Jan 2026). Μπλακ άουτ + εγχώρια εστίαση (καταστολή διαδηλώσεων Ιαν/Φεβ 2026). Το MOIS/IRGC ανακατευθύνει πόρους εσωτερικά λόγω αστάθειας.

Η5 (30%) → Χαμηλή. OilRig target gov/energy/telecom/Middle East, όχι MSP παραβιάσεις της εφοδιαστικής αλυσίδας σε 2026 αναφορές. Η απόδοση είναι δύσκολη, αλλά δεν υπάρχει επιβεβαιωμένη δραστηριότητα MSP μετά την επίθεση.

Συνολικό πλαίσιο (7 Μαρτίου 2026):

Post-strikes (Operation Epic Fury/Roaring Lion), ιρανικές κυβερνοεπιχειρήσεις σε χαμηλή-μέτρια ένταση: αύξηση των χακτιβιστών (Handala, πληρεξούσιοι υπέρ του Ιράν) για DDoS/παραμορφώσεις, αλλά μειωμένος κρατικός συντονισμός λόγω συσκότισης + απώλειες ηγεσίας (σκοτώθηκε βουλευτής του MOIS, χτυπήθηκε το αρχηγείο του IRGC στον κυβερνοχώρο). Ρίσκο Επιμονή μακράς παραμονής (H2) για μελλοντική κλιμάκωση (καταστροφικοί/υαλοκαθαριστήρες). Η επικάλυψη MuddyWater/OilRig συνεχίζεται, αλλά περιορισμένη.

Προτεινόμενα μέτρα:Κυνήγι για αδρανή πρόσβαση: Ανωμαλίες ερωτημάτων DNS (OilRig TTPs), εναλλακτική λύση C2 (σήραγγα DNS).

Οθόνη ΔΟΕ που συνδέονται με το Ιράν (Telegram bots, PersianC2, Ethereum εάν το Tsundere επικαλύπτεται).

Μπάλωμα + ZTNA για exposed infra (Tier 1-2 από προηγούμενα).

Continuous EDR/YARA για persistence (RustyWater, WezRAT).

ΠΡΟΒΛΕΨΗ ΔΙΝΗΣ: ΚΑΤΑΣΤΑΣΕΙΣ 3ης-5ης ΤΑΞΗΣ (2026-2030)

3η Τάξη: Η υποχρεωτική απενεργοποίηση συσκευών VPN (π.χ., Ivanti, Fortinet) που καθοδηγείται από την εκμετάλλευση των RESURGE και MuddyWater θα επιταχύνει την παγκόσμια υιοθέτηση του Secure Access Service Edge (SASE) και του Zero Trust Network Access (ZTNA).

4η Τάξη: Η παραβίαση των βιομετρικών συστημάτων ZKTeco θα οδηγήσει σε μια «Κρίση Βιομετρικής Ταυτότητας», όπου τα κυρίαρχα κράτη πρέπει να ακυρώσουν τα τρέχοντα δεδομένα προσώπου/δακτυλικών αποτυπωμάτων για το προσωπικό υψηλής ασφάλειας, στρεφόμενα προς μια πολυπαραγοντική, βασισμένη σε διακριτικά υλικού ταυτότητα (FIDO2).

5η Τάξη: Η συνολική υποβάθμιση των εσόδων από το συμβατικό πετρέλαιο του Ιράν θα οδηγήσει το καθεστώς να ενσωματώσει μονάδες κυβερνοκατασκοπείας με διεθνή καρτέλ ransomware (π.χ., Sicarii, BlackRocket), μετατρέποντας το MOIS σε μια υβριδική κρατική-εγκληματική επιχείρηση για επιβίωση.

ΠΙΝΑΚΑΣ ΠΑΡΕΜΒΑΣΗΣ & ΑΝΘΕΚΤΙΚΟΤΗΤΑΣ

VECTOR | MITIGATION ACTION | COMPLIANCE STANDARD | PRIORITY |

IOT SENSORS | Segment

IP cameras

on isolated

VLANs ; block all outbound

WAN . | NIST SP 800-213 | CRITICAL |

IDENTITY | Revoke all certificates signed by unauthorized

CAs

(e.g., “Amy Cherne”). | FIDO2 / MFA | CRITICAL |

CLOUD EGRESS | Monitor for

Rclone

traffic to

Wasabi ,

Backblaze , or

Wasabi S3 . | ZTNA / DLP | HIGH |

LEGACY VPN | Factory-reset

Ivanti EPMM

to flush in-memory “sleeper” webshells. | CISA BOD 22-01 | IMMEDIATE |

Ο πίνακας που δώσατε παρουσιάζει προτεινόμενες δράσεις μετριασμού (δράσεις μετριασμού) για συγκεκριμένους φορείς απειλής, με έμφαση σε Διαδίκτυο των πραγμάτων, Ταυτότητα, Έξοδος από τα σύννεφα και VPN παλαιού τύπου, στο πλαίσιο της τρέχουσας κλιμάκωσης ιρανικών επιχειρήσεων στον κυβερνοχώρο (MuddyWater/Seedworm, post-Operation Epic Fury, Μάρτιος 2026). Οι προτάσεις ευθυγραμμίζονται με πρόσφατα reports (Symantec/Broadcom, Unit 42, CISA) και αφορούν ενεργές TTPs όπως sleeper implants, Rclone exfil, unauthorized certs, και IoT recon (Hikvision/Dahua).Εδώ είναι η μετάφραση στα Ελληνικά σε μορφή πίνακα:

ΔΙΆΝΥΣΜΑ | ΔΡΑΣΗ ΜΕΤΡΙΑΣΜΟΥ | ΠΡΟΤΥΠΟ ΣΥΜΜΟΡΦΩΣΗΣ | ΠΡΟΤΕΡΑΙΟΤΗΤΑ |

ΑΙΣΘΗΤΉΡΕΣ IoT | Διαχωρισμός IP cameras σε απομονωμένα VLAN · Αποκλεισμός όλων των εξερχόμενων συνδέσεων WAN. | NIST SP 800-213 | ΚΡΙΣΙΜΗ |

ΤΑΥΤΟΤΗΤΑ | Ανάκληση όλων των πιστοποιητικών που υπογράφηκαν από μη εξουσιοδοτημένες CAs (π.χ. "Amy Cherne"). | FIDO2 / MFA | ΚΡΙΣΙΜΗ |

ΈΞΟΔΟΣ ΑΠΌ ΤΟ ΣΎΝΝΕΦΟ | Παρακολούθηση για Rclone traffic προς Wasabi, Backblaze, ή Wasabi S3 buckets. | ZTNA / DLP | ΥΨΗΛΗ |

VPN παλαιού τύπου | Επαναφορά εργοστασιακών ρυθμίσεων Ivanti EPMM για εκκαθάριση webshells "sleeper" στη μνήμη. | Δ.Σ. 22-01 | ΆΜΕΣΗ |

Ενημερωμένη ανάλυση βάσει τρεχόντων δεδομένων (7 Μαρτίου 2026 – Symantec/Broadcom, Unit 42, Help Net Security, CISA):

IoT SENSORS (Κρίσιμη – NIST SP 800-213):

Spike σε scans/exploits Hikvision/Dahua IP cameras από 28 Φεβρουαρίου 2026 (recon για missile targeting/BDA). Το NIST SP 800-213 (IoT Device Cybersecurity Guidance) συνιστά τμηματοποίηση δικτύου (VLANs/microsegmentation) για IoT, block outbound internet access (μόνο απαραίτητο inbound/outbound), secure boot/firmware, και inventory. Σε εκτεθειμένες κάμερες, ο συμβιβασμός επιτρέπει την πλευρική κίνηση → απομόνωση άμεσα.

IDENTITY (Κρίσιμη – FIDO2/MFA):

Πρόσφατα backdoors Dindoor (Deno-based) και Ψεύτικο σετ (Python) από MuddyWater/Seedworm υπογράφονται με certs από "Έιμι Τσερν" (και "Donald Gay" – παλιότερο link σε Stagecomp/Darkcomp). Αυτά τα πιστοποιητικά χρησιμοποιούνται για υπογραφή κακόβουλου λογισμικού σε τράπεζα των ΗΠΑ, αεροδρόμιο, προμηθευτή αμυντικού λογισμικού (Israeli ops), καναδικό μη κερδοσκοπικό οργανισμό. Άμεση ανάκληση αυτών των certs (block trust σε μη εξουσιοδοτημένες CAs) + enforce FIDO2/MFA για privileged access, credential rotation, και hunting για υπογεγραμμένα κακόβουλα binaries.

CLOUD EGRESS (Υψηλή – ZTNA/DLP):

Παρατηρήθηκε προσπάθεια exfil με Κλώνος από συμβιβασμένο αμυντικό προμηθευτή προς Γουασάμπι κάδος (αντίγραφο rclone ... wasabi:[ΑΦΑΙΡΕΘΗΚΕ]:/192.168.0.x). MuddyWater χρησιμοποιεί Wasabi/Backblaze για staging/exfil (Fakeset downloaded from Backblaze servers). Οθόνη εξερχόμενη κυκλοφορία Rclone (υπογραφές γραμμής εντολών, ασυνήθιστα endpoints συμβατά με S3), κανόνες DLP για μεγάλες μεταφορές αρχείων, ZTNA για έλεγχο εξόδου.

LEGACY VPN (Άμεση – CISA BOD 22-01):

Ivanti EPMM (CVE-2026-1281 + CVE-2026-1340) εκμεταλλεύτηκε μαζικά από Φεβρουάριο 2026, με Κοχύλια ιστού ύπνου (αδρανές JSP στη μνήμη όπως /mifs/403.jsp, με βάση τη σκανδάλη). Αυτά επιβιώνουν επιδιόρθωση → Επαναφορά εργοστασιακών ρυθμίσεων ή πλήρης ανακατασκευή (flush in-memory implants). Το CISA BOD 22-01 απαιτεί αποκατάσταση KEV σε < προθεσμίες. Συνδυάστε με απομόνωση εκτεθειμένο MDM.

Συνολικό πλαίσιο & προτεραιότητες:Η απειλή είναι Επίμονη κατασκοπεία + προ-τοποθέτηση από MuddyWater (MOIS-linked): new backdoors (Dindoor/Fakeset), Rclone exfil, unauthorized certs, IoT recon, sleeper access σε Ivanti. Ρίσκο escalation σε καταστροφικές επιχειρήσεις αν ενεργοποιηθούν αδρανή εμφυτεύματα.

Άμεσα βήματα (επόμενες 24-72 ώρες):Ανάκληση/φραγή Έιμι Τσερν certs (check trust stores, EDR hunting για υπογεγραμμένο κακόβουλο λογισμικό).

Εργοστασιακή επαναφορά/ανακατασκευή περιπτώσεων Ivanti EPMM (ή isolate).

Ανωμαλίες κυνηγιού κλώνου/εξόδου (IP Wasabi/Backblaze, κίνηση S3).

Τμήμα IoT (VLAN + χωρίς εξερχόμενο WAN) – εστίαση Hikvision/Dahua.

Μεσοπρόθεσμα:Εφαρμόστε ZTNA/DLP για έξοδο στο cloud.

Επιβολή MFA ανθεκτικού στο ηλεκτρονικό ψάρεμα (FIDO2).

Συνεχής παρακολούθηση (YARA για Dindoor/Fakeset, ανωμαλίες δικτύου).

HYBRID CONFLICT METRICS (FEBRUARY 28 – MARCH 7, 2026)

METRIC | DATA VALUE | SOURCE INSTITUTION |

IRAN INTERNET CAPACITY | 1-4% OF NORMAL | NCSC-UK |

IP CAMERA SCANNING SPIKE | 1,200% INCREASE (ISRAEL) | CHECK POINT RESEARCH |

EXFILTRATED DATA VOLUME | 12.4 TERABYTES | CTRL-ALT-INTEL |

OIL EXPORT REDUCTION | 1.39M BPD LOSS | RUDAW / BUDGET OFFICE |

SANCTIONED ENTITIES (MAR 6) | 30+ INDIVIDUALS/VESSELS | U.S. TREASURY (OFAC) |

Ο πίνακας που δώσατε συνοψίζει τα κύρια μετρικά υβριδικού πολέμου (hybrid conflict metrics) από 28 Φεβρουαρίου έως 7 Μαρτίου 2026, στο πλαίσιο της Επιχείρηση Epic Fury (ΗΠΑ) / Επιχείρηση Roaring Lion (Ισραήλ) κατά του Ιράν. Αυτά τα metrics αντικατοπτρίζουν την κλιμάκωση σε κινητικό, κυβερνοχώρος και οικονομικό επίπεδο, με έμφαση στην ιρανική αντεπίθεση και τις συνέπειες των χτυπημάτων.Εδώ είναι η μετάφραση στα Ελληνικά σε μορφή πίνακα:

ΜΕΤΡΙΚΟ ΥΒΡΙΔΙΚΟΥ ΠΟΛΕΜΟΥ | ΤΙΜΗ ΔΕΔΟΜΕΝΩΝ | ΠΗΓΗ / ΙΔΡΥΜΑ |

ΔΙΑΔΙΚΤΥΑΚΗ ΧΩΡΗΤΙΚΟΤΗΤΑ ΙΡΑΝ | 1-4% ΤΗΣ ΚΑΝΟΝΙΚΗΣ | NCSC-UK (και NetBlocks) |

ΑΥΞΗΣΗ ΣΑΡΩΣΕΩΝ IP ΚΑΜΕΡΕΣ | 1.200% ΑΥΞΗΣΗ (ΙΣΡΑΗΛ) | ΕΡΕΥΝΑ CHECK POINT |

ΟΓΚΟΣ ΕΞΑΓΩΓΗΣ ΔΕΔΟΜΕΝΩΝ (EXFILTRATED) | 12.4 ΤΕΡΑBYTE | CTRL-ALT-INTEL |

ΜΕΙΩΣΗ ΕΞΑΓΩΓΩΝ ΠΕΤΡΕΛΑΙΟΥ | ΑΠΩΛΕΙΑ 1.39 ΕΚΑΤ. ΒΑΡΕΛΙΩΝ/ΗΜΕΡΑ (BPD) | RUDAW / ΓΡΑΦΕΙΟ ΠΡΟΫΠΟΛΟΓΙΣΜΟΥ |

ΚΥΡΩΜΕΝΕΣ ΟΝΤΟΤΗΤΕΣ (6 ΜΑΡΤΙΟΥ) | 30+ ΑΤΟΜΑ / ΠΛΟΙΑ | ΥΠΟΥΡΓΕΊΟ ΟΙΚΟΝΟΜΙΚΏΝ ΤΩΝ ΗΠΑ (OFAC) |

Ενημερωμένη ανάλυση βάσει τρεχόντων reports (7 Μαρτίου 2026 – NetBlocks, Check Point Research, Ctrl-Alt-Intel, U.S. Treasury/OFAC, Unit 42, Flashpoint κ.ά.):

Ιρανική Διαδικτυακή Χωρητικότητα (1-4% κανονικής): Επιβάλλεται από το καθεστώς εθνικό μπλακ άουτ από 28 Φεβρουαρίου (ώρα 0), διάρκεια >168 ώρες (NetBlocks data). Συνδεσιμότητα flatline ~1% (από 4% αρχικά), με πρόσβαση στη λευκή λίστα μόνο για αξιωματούχους του καθεστώτος/κρατικά μέσα ενημέρωσης. Συνέπεια: σοβαρή διακοπή συντονισμού ιρανικών cyber ops (MuddyWater/OilRig), exfil, C2. Αποδίδεται σε κυβερνο/κινητικά χτυπήματα (BGP/DNS/SCADA hijacking από ΗΠΑ/Ισραήλ). Δεύτερο blackout του 2026 (μετά Ιανουάριο protests).

Spike Σαρώσεων IP Cameras (1.200% αύξηση – Ισραήλ): Από 28 Φεβρουαρίου, μαζικές σαρώσεις/exploits σε Hikvision/Dahua cameras σε Ισραήλ, Ηνωμένα Αραβικά Εμιράτα, Κατάρ, Μπαχρέιν, Κουβέιτ, Λίβανο, Κύπρο (Check Point Research). Αποδίδεται σε ιρανικούς παράγοντες απειλής (π.χ. Agrius-linked infra). Στόχος: αναγνώριση σε πραγματικό χρόνο για στόχευση πυραύλων + Εκτίμηση Ζημιάς Μάχης (BDA) μετά από χτυπήματα. Παρόμοιο μοτίβο με 2025 πόλεμο 12 ημερών. Αυξήθηκε ώρες μετά τις επιθέσεις.

Όγκος Εξαγωγής Δεδομένων (12.4 TB): Συνολική exfil από MuddyWater/Seedworm campaigns (2025-2026), μέσω Wasabi S3, put.io, EC2, Rclone (Ctrl-Alt-Intel forensic dump). Περιλαμβάνει στόχους όπως η EgyptAir (2,45 TB), η Broadcom/Aerospace (3,1 TB), η BaSalam (4,5 TB), η ισραηλινή υγειονομική περίθαλψη (1,12 TB). Μαζική κλοπή δεδομένων (PII, configs, credentials) για κατασκοπεία/οικιακή παρακολούθηση.

Μείωση Εξαγωγών Πετρελαίου (1.39M BPD απώλεια): Κατάρρευση από ~1,5 εκατομμύρια BPD σε πολύ χαμηλότερα επίπεδα μετά τις απεργίες (εκτιμήσεις Rudaw/Budget Office). Συνέπεια απεργίες σε πετρέλαιο infra, σκιώδεις διαταραχές στόλου, + κυρώσεις. Κύρια πηγή εσόδων του καθεστώτος → πίεση σε οικονομία/χρηματοδότηση καταστολής.

Κυρώσεις OFAC (30+ οντότητες – 6 Μαρτίου): Στόχευση σκαφών σκιώδους στόλου (π.χ. HOOT IMO 9267962), ιδιοκτητών/φορέων εκμετάλλευσης, δικτύων βαλλιστικών πυραύλων/πρόδρομων ουσιών ACW, διάδοσης UAV (IRGC/MODAFL). Συνολικά >30 άτομα/οντότητες/σκάφη για παράνομες πωλήσεις πετρελαίου + προγράμματα όπλων. Μέρος εκστρατεία μέγιστης πίεσης.

Συνολικό πλαίσιο (7 Μαρτίου 2026):

Η περίοδος 28 Φεβ – 7 Μαρ είναι peak υβριδικού πολέμου: Χτυπήματα ΗΠΑ/Ισραήλ (Epic Fury/Roaring Lion) → >1.000-2.000 στόχοι, εξόντωση Χαμενεΐ/ανώτερη ηγεσία, κυβερνοσυσκότιση Ιράν. Ιρανική ανταπόκριση: μπαράζ πυραύλων/drone, κύμα χακτιβιστών (Handala + 60+ groups, NoName057(16) entry), data exfil pre-blackout, IP camera recon για BDA. Ρίσκο: αδρανής πρόσβαση ύπνου → μελλοντικές καταστροφικές λειτουργίες όταν η συνδεσιμότητα αποκατασταθεί.

Προτεινόμενα μέτρα (προτεραιότητα βαθμίδας 1-2):

Διαδίκτυο των πραγμάτων: Τμηματοποίηση/απομόνωση καμερών IP (χωρίς εξερχόμενο WAN) – NIST SP 800-213.

Κυνήγι εξόδου: Οθόνη Rclone → Wasabi/Backblaze/EC2.

Ενημέρωση κώδικα/Επαναφορά: Ivanti/BeyondTrust/Cisco FMC, factory-reset για sleepers.

Ταυτότητα: Ανάκληση μη εξουσιοδοτημένων πιστοποιητικών (Amy Cherne/Donald Gay).

Συνεχής: YARA/EDR για MuddyWater IOCs, Telegram bots, Ethereum C2.

Αναμένουμε τα σχόλιά σας στο Twitter!